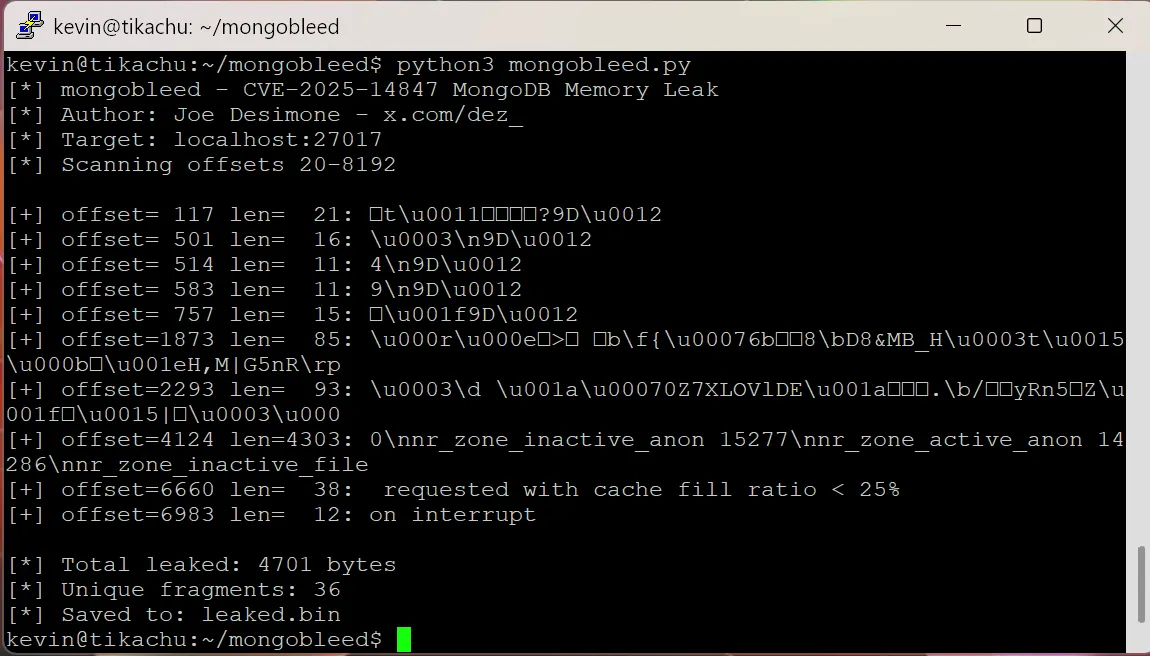

Se ha identificado una vulnerabilidad crítica que permite a

atacantes no autenticados filtrar datos sensibles de la memoria del servidor MongoDB de forma remota. Esta falla, relacionada con la compresión

zlib, permite a los atacantes provocar filtraciones de información. A través del envío de paquetes de red mal formateados, un atacante puede acceder a fragmentos de datos privados.

La vulnerabilidad, conocida como

CVE-2025-14847

(CVSS 8.7), afecta a todas las versiones de MongoDB de hace aproximadamente diez años (desde 3.x hasta 8.x) y ya se han lanzado actualizaciones.

| Versión Mayor | Versiones Afectadas | Versiones Corregidas |

| 8.2 | 8.2.0 a 8.2.2 | 8.2.3 |

| 8.0 | 8.0.0 a 8.0.16 | 8.0.17 |

| 7.0 | 7.0.0 a 7.0.27 | 7.0.28 |

| 6.0 | 6.0.0 a 6.0.26 | 6.0.27 |

| 5.0 | 5.0.0 a 5.0.31 | 5.0.32 |

| 4.4 | 4.4.0 a 4.4.29 | 4.4.30 |

| 4.2 | 4.2.0 y siguientes | N/A |

| 4.0 | 4.0.0 y siguientes | N/A |

| 3.6 | 3.6.0 y siguientes | N/A |

Además, un miembro de Elastic Security decidió lanzar un

exploit para CVE-2025-14847 en Navidad, y la empresa

OX publicó detalles técnicos en Nochebuena.

Actualmente, en Argentina hay cerca de 200 servidores MongoDB expuestos a Internet, que probablemente sean vulnerables.

Esta vulnerabilidad impacta a cualquier servidor con un puerto MongoDB expuesto públicamente, así como a servidores privados que pueden ser alcanzados por movimientos laterales de los atacantes.

Los atacantes pueden aprovechar esta vulnerabilidad para extraer información confidencial de los servidores MongoDB, incluyendo datos de usuarios, contraseñas, claves API y mucho más. Aunque es posible que el atacante necesite enviar múltiples solicitudes para recopilar la base de datos completa y que algunos datos sean irrelevantes, cuanto más tiempo tenga un atacante, mayor cantidad de información podrá obtener.

Recomendaciones

- Si tiene un servidor MongoDB expuesto públicamente que esté en las versiones afectadas, actualice de inmediato a una versión corregida.

- Cierre el puerto predeterminado 27017 de MongoDB.

- Cierre los puertos que no estén en uso y que puedan ser utilizados por atacantes para enviar solicitudes directas al servidor MongoDB.

-

Si es posible,

desactive la compresión zlib

en sus servidores; aunque esto podría afectar el rendimiento, podría ayudar a mitigar este tipo de ataques. - Si utiliza MongoDB, actualice a la última versión de corrección o desactive la descompresión de zlib.

Debido a la facilidad de explotación, se prevé una alta probabilidad de incidentes de seguridad masivos. El autor del exploit no ha proporcionado detalles sobre cómo detectar este

exploit en los registros a través de productos como… Elastic.

Fuente:

DoublePulsar

Con Información de blog.segu-info.com.ar