Según el investigador Tal Be’ery, se ha descubierto que WhatsApp está implementando de forma silenciosa correcciones para las vulnerabilidades de privacidad relacionadas con la huella digital de los dispositivos. Aunque la compañía no lo ha reconocido públicamente y la solución aún es parcial, esto señala que WhatsApp finalmente está tomando medidas para abordar las vulnerabilidades que han sido informadas responsablemente por la comunidad de seguridad.

Aunque el protocolo de cifrado de extremo a extremo (E2EE) de WhatsApp garantiza la confidencialidad de los mensajes, los fallos en su diseño e implementación exponen detalles del dispositivo del usuario, también conocidos como fingerprinting. Esta información puede ser utilizada por atacantes que emplean WhatsApp como un vector de ataque, proveyéndoles datos esenciales sobre las posibles víctimas.

Recientemente, WhatsApp ha comenzado a corregir algunas de estas vulnerabilidades de manera discreta.

Los problemas originales

La importancia de la huella digital es crítica, ya que en ataques cibernéticos, los atacantes avanzados utilizan WhatsApp como principal herramienta debido a su amplia difusión.

El primer paso en un ataque cibernético es el reconocimiento. Los atacantes necesitan conocer el sistema operativo del dispositivo objetivo para infectarlo con éxito. Intentar enviar un exploit de Android a un iPhone (o viceversa) no solo sería ineficaz, sino que también alertaría a la víctima de que está siendo atacada. Este descubrimiento podría desencadenar un efecto dominó, comprometiendo vulnerabilidades valiosas y afectando la infraestructura del atacante y su lista de objetivos.

Un ejemplo reciente es cuando Citizen Lab y WhatsApp aprovecharon un exploit detectado para desvelar las operaciones del grupo de spyware Paragon.

Múltiples filtraciones de privacidad en WhatsApp

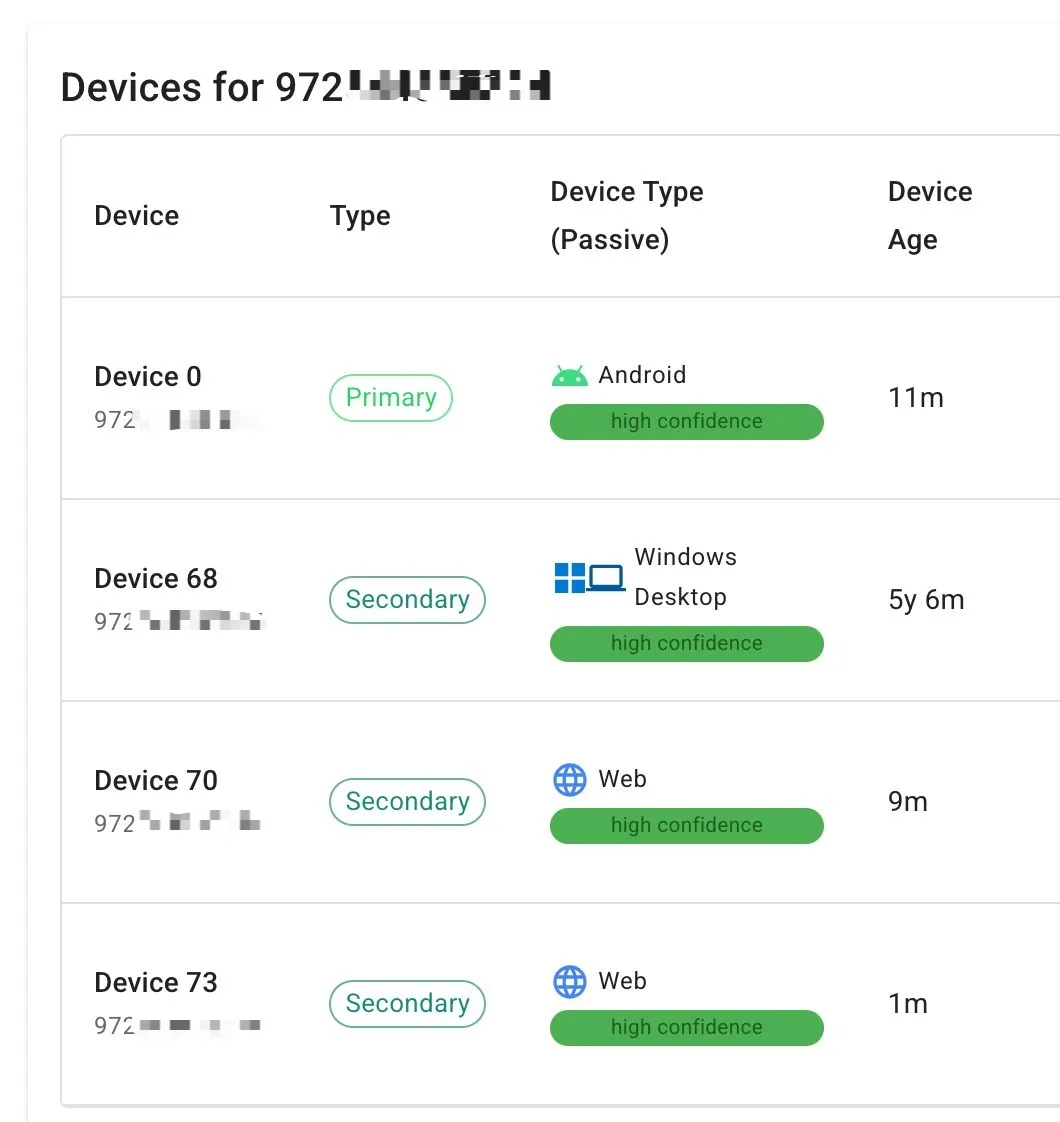

A principios de 2024, se presentó una investigación sobre problemas de privacidad en WhatsApp en Usenix, donde investigadores mostraron cómo la aplicación filtra la identidad y la cardinalidad de los dispositivos de los usuarios.

El problema principal es que, bajo el protocolo E2EE multidispositivo de WhatsApp, cada dispositivo del usuario receptor mantiene una sesión independiente con el remitente, utilizando diferentes claves de cifrado, lo que permite su identificación.

Más adelante, ese mismo año, se demostró que los atacantes podrían explotar estas sesiones individuales para dirigir sus ataques a un dispositivo específico.

En 2025, Gabriel Karl Gegenhuber (Universidad de Viena) demostró que los atacantes no solo podían conocer la identidad de los dispositivos a partir de las claves de cifrado, sino que también podían identificarlos mediante fingerprinting, revelando su sistema operativo exacto.

Con esta cadena de vulnerabilidades, los atacantes pueden:

- Determinar qué dispositivo móvil utiliza su víctima: Android o iPhone.

- Enviar el exploit adecuado a este dispositivo específico, evitando otros.

Todos estos problemas fueron reportados de forma responsable a WhatsApp, aunque hasta ahora no han sido solucionados.

Lo BUENO

¡WhatsApp finalmente ha comenzado a abordar este problema significativo!

Este es un cambio muy positivo respecto a la postura inicial de Meta, que no consideraba las huellas digitales como una vulnerabilidad de privacidad que necesitara atención.

Lo (no tan) MALO

Las amenazas aún pueden diferenciar con alta precisión entre Android e iPhone utilizando el PK ID de un solo uso.

Como el iPhone inicializa este parámetro con un valor bajo y lo incrementa lentamente (cada pocos días), es fácilmente distinguible del valor aleatorio de Android, que utiliza su rango completo de 24 bits.

Sin embargo, es razonable pensar que esta es una primera etapa de WhatsApp hacia una solución más completa, que hará que estos campos sean aleatorios en todos los sistemas operativos y plataformas. Si esto se lleva a cabo, se eliminará esta vulnerabilidad de huellas digitales.

El (algo) FEO

Parece que WhatsApp implementó esta solución sin hacer ruido, sin notificar a los investigadores sobre estos problemas, otorgar recompensas ni asignar un número CVE a estas vulnerabilidades.

En un problema relacionado con la identificación de dispositivos que también se comunicó a WhatsApp, la empresa aplicó una solución y otorgó una pequeña recompensa, pero no asignó un CVE al considerarlo «por debajo del umbral de gravedad». Un CVE no debería verse como un estigma, sino como una herramienta crucial para documentar y analizar adecuadamente las cuestiones de seguridad y privacidad.

WhatsApp de Meta está mejorando su seguridad y privacidad ante las vulnerabilidades de identificación. El trabajo de investigación realizado por la comunidad de seguridad no ha sido en vano. No obstante, creemos que WhatsApp podría ser más transparente y colaborativo, interactuando más abiertamente con la comunidad de seguridad en beneficio de sus usuarios.

Fuente: TalBerrySec

Con Información de blog.segu-info.com.ar