Un equipo de investigadores de ciberseguridad de Acronis ha descubierto una nueva campaña que emplea WhatsApp Web como medio para distribuir un troyano bancario de Windows conocido como Astaroth, dirigido principalmente a América Latina.

Entre los países más impactados se encuentran Brasil, Paraguay, Argentina, Colombia, Panamá y Venezuela, siendo Brasil el que más instituciones ha visto afectadas. Esto resalta un enfoque particular hacia las entidades financieras de la región. Sin embargo, el malware no se limita solo a América Latina, ya que también ha atacado a naciones europeas como Italia, España y Portugal, lo que sugiere un alcance más amplio. Además, se identificó un caso aislado en Japón, lo que evidenciaría la capacidad del malware para operar en diferentes regiones y sistemas financieros.

La campaña ha sido nombrada Boto Cor-de-Rosa por la Unidad de Investigación de Amenazas de Acronis. «El malware accede a la lista de contactos de WhatsApp de la víctima y envía automáticamente mensajes maliciosos a cada contacto con el fin de propagar la infección», afirmó la compañía en su reporte.

«Aunque la base de Astaroth está programada en Delphi y su instalador usa scripts de Visual Basic, el nuevo módulo de gusano que opera a través de WhatsApp está completamente desarrollado en Python, lo que evidencia el uso creciente de componentes modulares en múltiples lenguajes por parte de los actores de amenazas».

Astaroth, también conocido como Guildma, es un malware bancario que ha estado activo desde 2015, enfocándose principalmente en usuarios de América Latina y, en particular, de Brasil para facilitar el robo de información. En 2024, se documentó que dos grupos de amenazas distintos, llamados PINEAPPLE y Water Makara, estaban utilizando correos electrónicos de phishing para difundir malware.

La utilización de WhatsApp como herramienta de propagación de troyanos bancarios es una táctica novedosa que ha ganado popularidad entre los ciberdelincuentes que blanco a los usuarios brasileños, impulsada por el uso extendido de esta plataforma de mensajería en el país. El mes pasado, Trend Micro reportó cómo Water Saci había utilizado WhatsApp para difundir Maverick y una variante de Casbaneiro.

Sophos, en un informe publicado en noviembre de 2025, indicó que estaba rastreando una campaña de distribución de malware de múltiples etapas, conocida como STAC3150, apuntando a usuarios de WhatsApp en Brasil a través de Astaroth. Más del 95% de los dispositivos infectados se encontraban en Brasil, mientras que el resto de las infecciones se registraron en Estados Unidos y Austria.

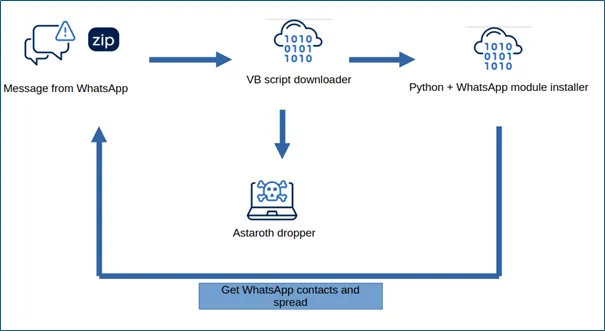

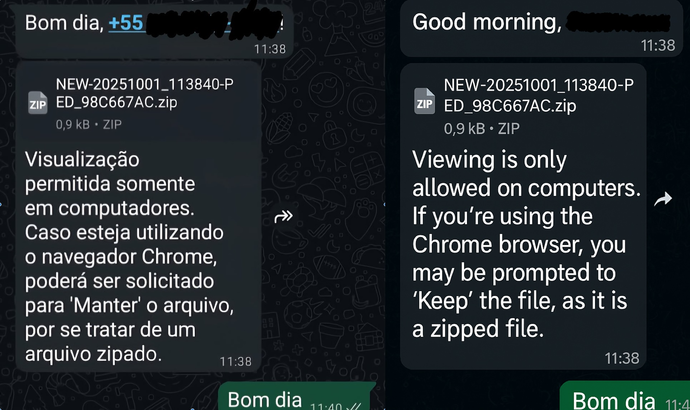

La campaña, activa al menos desde el 24 de septiembre de 2025, reparte archivos ZIP que incluyen un script de descarga para obtener un script de PowerShell o Python, destinado a recoger datos de usuarios de WhatsApp y facilitar su posterior contagio, además de un instalador MSI que introduce el troyano. Los recientes hallazgos de Acronis confirman esta tendencia, donde los archivos ZIP enviados a través de mensajes de WhatsApp actúan como el punto de partida para la propagación del malware.

«Cuando la víctima extrae y abre el archivo, se enfrenta a un script de Visual Basic encubierto en un archivo aparentemente inocente», afirmó la empresa de ciberseguridad. «La ejecución de este script inicia la descarga de los componentes de la siguiente etapa y marca el comienzo de la vulnerabilidad».

La infección se compone de dos módulos:

- Un módulo de propagación en Python que recoge los contactos de WhatsApp de la víctima y reenvía automáticamente un archivo ZIP malicioso a cada uno, facilitando la diseminación del malware como un gusano.

- Un módulo bancario que opera de forma encubierta y monitorea constantemente la actividad de navegación de la víctima. Se activa al acceder a URLs vinculadas a servicios bancarios, a fin de recopilar credenciales y obtener beneficios económicos.

«El autor del malware integró un mecanismo para rastrear e informar sobre métricas de propagación en tiempo real», dijo Acronis. «El código registra periódicamente estadísticas, como el número de mensajes entregados correctamente, intentos fallidos, y la tasa de envío medida en mensajes por minuto».

Fuente: THN

Con Información de blog.segu-info.com.ar