Sure! Here’s a rewritten version of the content:

Una sofisticada nueva variante de la botnet GoBruteforcer ha comenzado a circular, aprovechándose de un problema actual: la amplia reutilización de ejemplos de implementación de servidores generados por IA, que deja a miles de sistemas expuestos a ataques.

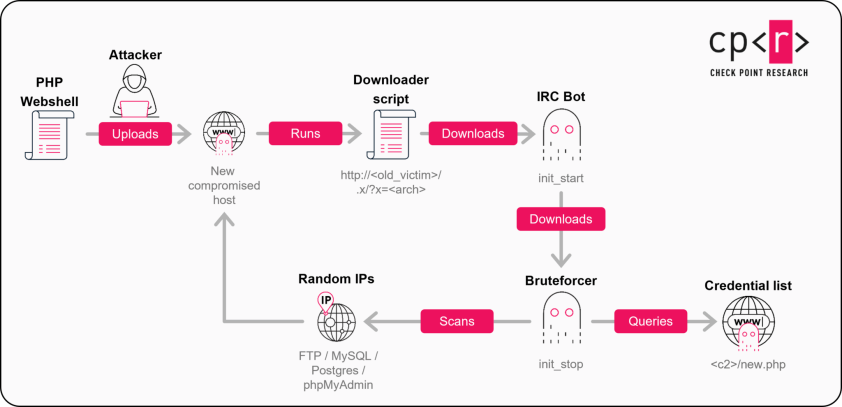

GoBruteforcer, también conocido como GoBrut, es una botnet modular escrita en Go que realiza ataques de fuerza bruta contra las contraseñas de servicios como FTP, MySQL, PostgreSQL y phpMyAdmin en servidores Linux. Esta botnet se propaga a través de una serie de módulos que incluyen shell web, descargadores, bots de IRC y métodos de fuerza bruta.

Un reciente informe de Check Point Research (CPR) detalla la evolución de esta amenaza modular en 2025, enfocándose en servidores Linux que ejecutan servicios comunes como MySQL, FTP, XAMPP y phpMyAdmin. Los investigadores estiman que más de 50,000 servidores conectados a internet podrían ser vulnerables a esta nueva ola, que combina técnicas tradicionales de fuerza bruta con tácticas modernas de evasión.

Aunque GoBruteforcer no utiliza IA, su éxito se debe a los patrones de comportamiento de los desarrolladores que emplean herramientas de IA. El informe subraya que los Grandes Modelos de Lenguaje (LLM), entrenados con documentación pública, suelen reproducir fragmentos de configuración que contienen valores predeterminados débiles.

Al solicitar a dos LLM populares que generaran una instancia de MySQL en Docker, ambos produjeron fragmentos casi idénticos con patrones de nombres de usuario estándar, señalaron los investigadores.

Los atacantes son conscientes de esta situación. Las listas de credenciales de la botnet están llenas de estos nombres de usuario comunes, como appuser, myuser y appuser1234, lo que les permite evadir la seguridad en servidores implementados por administradores inexpertos o apresurados. «Si bien no creemos que GoBruteforcer esté dirigido específicamente a instalaciones de servidores habilitadas por IA, el uso extendido de LLM podría facilitar el éxito de los ataques de la botnet.»

Al comparar la lista de credenciales utilizada en las campañas de GoBruteforcer con una base de datos de alrededor de 10 millones de contraseñas filtradas, los investigadores encontraron una coincidencia de aproximadamente el 2.44 %. Esto proporciona un límite superior aproximado en la cantidad de hosts que podrían aceptar una de las contraseñas a disposición de GoBruteforcer: aproximadamente 54,600 instancias de MySQL y 13,700 instancias de PostgreSQL.

A pesar de tener una tasa de éxito relativamente baja, la elevada cantidad de servicios expuestos convierte este tipo de ataque en una opción económicamente atractiva.

La campaña no se limita a secuestrar recursos; también tiene una motivación financiera. CPR ha observado que la botnet ataca específicamente bases de datos de proyectos de criptomonedas y blockchain.

En un host comprometido, los investigadores hallaron un arsenal de herramientas de robo: «un escáner de saldo de TRON y utilidades de ‘barrido de tokens’ de TRON y BSC, junto con un archivo que contiene alrededor de 23,000 direcciones de TRON.»

El análisis de blockchain confirmó lo peor: «el análisis de transacciones sobre las billeteras de los receptores de los operadores de la botnet indica que al menos algunos de estos ataques motivados económicamente han tenido éxito.»

Detectada por primera vez en 2023, la variante de 2025 de GoBruteforcer ha recibido una importante actualización interna. El módulo del bot IRC, que antes estaba escrito en C, ha sido completamente reescrito en Go y altamente ofuscado.

Ahora utiliza ingeniosos métodos de enmascaramiento para ocultarse, presentándose como un proceso legítimo del sistema, como init, para engañar a los administradores que revisan las tareas del sistema.

La botnet también es sorprendentemente selectiva en sus objetivos. Implementa un sistema «inteligente» de generación de IP que filtra áreas de alto riesgo. «Una característica notable es una lista negra de 13 bloques /8 que históricamente se han asociado con el Departamento de Defensa de EE. UU. (DoD)… Al omitirlos, el bot evita atraer atención indeseada y probablemente elude honeypots gubernamentales.»

Asimismo, evita principales proveedores de servicios en la nube como AWS, considerando sus servidores de «baja prioridad o alto riesgo» debido a sus robustos equipos de respuesta ante abusos.

GoBruteforcer es un claro recordatorio de que no siempre se requieren exploits avanzados cuando fallan las medidas básicas de seguridad. Es un ejemplo de cómo los actores maliciosos pueden usar tácticas aparentemente simples para comprometer un gran número de sistemas conectados a internet con relativamente poco esfuerzo.

Se insta a las organizaciones a ir más allá de las configuraciones predeterminadas de las herramientas de IA y a asegurarse de que sus servicios conectados a internet cuenten con una protección robusta mediante autenticación adecuada.

Con Información de blog.segu-info.com.ar