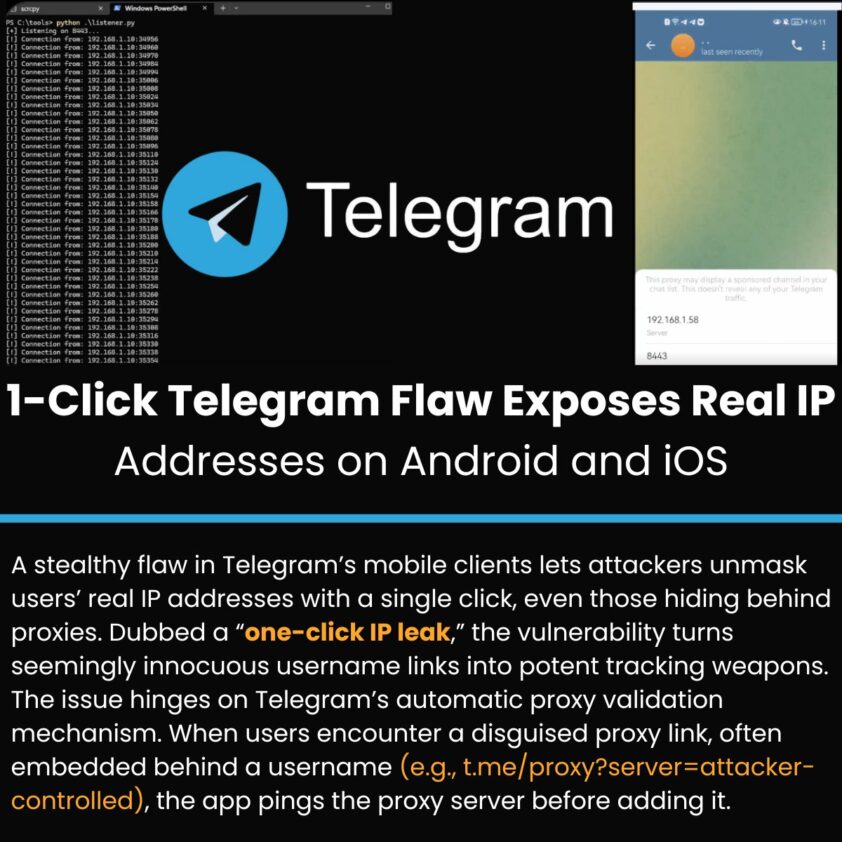

Una reciente vulnerabilidad detectada en las aplicaciones móviles de Telegram ha suscitado serias inquietudes entre los defensores de la privacidad y expertos en ciberseguridad. Se ha descubierto que las direcciones IP reales de los usuarios pueden ser expuestas con solo un clic, incluso cuando se utilizan proxies o VPN diseñadas para ocultar su ubicación.

Este problema, calificado por los investigadores como una «fuga de IP con un solo clic», afecta a las versiones de Android e iOS de Telegram y se aprovecha de la función de validación automática de proxies de la aplicación. De acuerdo con expertos en seguridad, esta falla permite a los atacantes eludir las herramientas de anonimato que los usuarios tienen configuradas, facilitando la vigilancia, el rastreo o el doxing a gran escala.

Telegram ha promovido la compatibilidad con proxies, como SOCKS5 y MTProto, como una forma de que los usuarios eviten la censura y oculten su ubicación. Sin embargo, los investigadores advierten que el diseño de la aplicación contiene un descuido significativo: al pulsar un enlace de proxy, Telegram valida automáticamente su conectividad antes de añadirlo a la configuración de la app.

Según los expertos, esta solicitud de validación se envía directamente desde el dispositivo del usuario a través de la interfaz de red predeterminada, eludiendo los proxies configurados y, en ciertas situaciones, el enrutamiento VPN.

«Esto ocurre de forma silenciosa e instantánea», comentó un investigador de ciberseguridad que analizó el comportamiento. «El usuario cree que está protegido, pero la aplicación sortea momentáneamente dichas capas de seguridad».

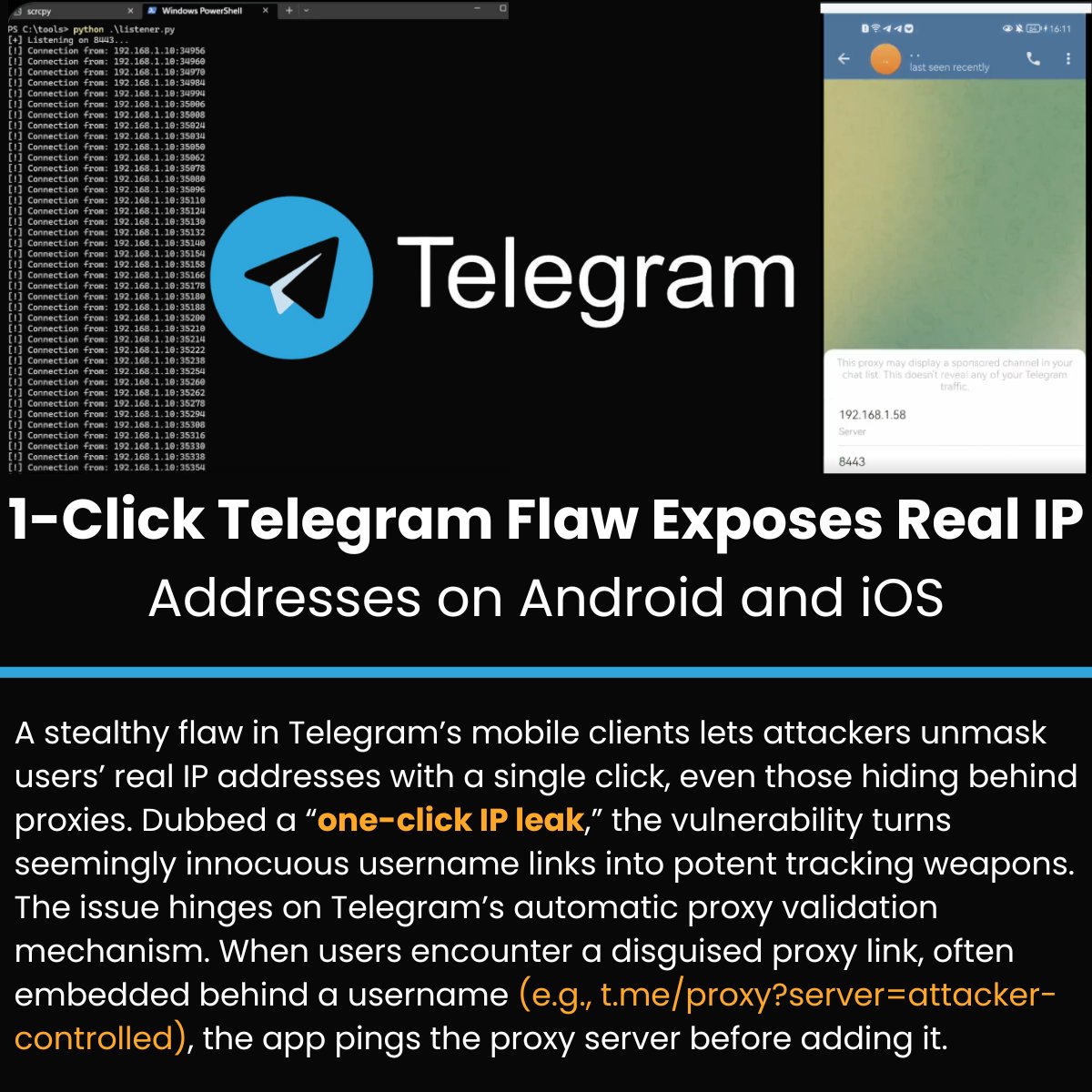

La vulnerabilidad fue demostrada públicamente por el investigador de seguridad 0x6rss en X, quien mostró una prueba de concepto que mostraba cómo un atacante podía registrar la dirección IP real de una víctima con un solo clic en un enlace de Telegram manipulado.

«Telegram realiza un ping automático al servidor proxy antes de ser añadido», escribió el investigador. «Esa solicitud ignora todos los proxies previamente configurados, lo que permite registrar tu IP real al instante».

Enlaces maliciosos disfrazados en nombres de usuario

El ataque utiliza el sistema flexible de enlaces de Telegram. Los agresores pueden crear URL de proxy, como t.me/proxy?server=attacker-controlled, y ocultarlas entre nombres de usuario comunes o enlaces aparentemente inofensivos dentro de chats, canales o mensajes directos.

Una vez que se hace clic, el proceso se ejecuta automáticamente:

- Validación silenciosa del proxy: Telegram verifica la disponibilidad del proxy.

- Evasión de proxy y VPN: La solicitud de validación se envía directamente desde el dispositivo.

- Exposición de IP: El servidor del atacante registra la dirección IP real del usuario, su ubicación aproximada y metadatos de conexión.

No se requieren permisos, confirmaciones ni credenciales adicionales. La víctima no recibe ninguna advertencia visible de que su identidad de red ha sido expuesta.

Los investigadores comparan este mecanismo con las fugas de hash NTLM en sistemas Windows, donde un simple intento de autenticación puede revelar credenciales confidenciales. En este caso, es suficiente con hacer clic en un enlace.

Implicaciones para activistas, periodistas y disidentes

Esta vulnerabilidad es especialmente preocupante dada la amplia base de usuarios de Telegram, que se estima en más de 950 millones de usuarios activos mensuales, y su popularidad entre activistas, periodistas y comunidades que operan en entornos restrictivos.

Telegram se utiliza frecuentemente en situaciones donde el anonimato es esencial. Una falla como esta puede tener consecuencias graves, incluyendo arrestos, acoso o situaciones aún peores.

Los actores maliciosos relacionados con gobiernos y empresas de vigilancia privada han comenzado a enfocarse en metadatos, como direcciones IP e información temporal, en lugar de en el contenido de los mensajes, que puede estar cifrado. Aunque no tengan acceso directo a los chats, una dirección IP puede revelar el país, la ciudad, el proveedor de internet (ISP) y, en ocasiones, los movimientos físicos de un usuario en el tiempo.

Preocupaciones similares han surgido anteriormente. Signal, otra aplicación de mensajería centrada en la privacidad, enfrentó cuestionamientos sobre cómo ciertas solicitudes de red podían omitir herramientas de anonimato bajo ciertas circunstancias, lo que llevó a cambios en el diseño y auditorías públicas. La situación actual de Telegram resalta la tensión persistente entre usabilidad y seguridad en plataformas de mensajería a gran escala.

Respuesta de Telegram

Telegram ha anunciado que comenzará a agregar advertencias a los enlaces de proxy después de que se demostrara que ciertos enlaces especialmente diseñados podían exponer la dirección IP real del usuario sin requerir confirmación adicional.

La empresa ha priorizado su arquitectura de seguridad a lo largo de los años, especialmente en términos de cifrado, aunque ha sido criticada por expertos que argumentan que la privacidad a nivel de red recibe menos atención.

Qué pueden hacer los usuarios ahora

Hasta que se implemente una solución, millones de usuarios de Telegram podrían estar operando con una falsa sensación de seguridad. Hasta que Telegram aborde el problema, se recomiendan varias medidas de precaución:

- Evitar hacer clic en nombres de usuario desconocidos o enlaces de proxy, especialmente en canales públicos o mensajes no solicitados.

- Desactivar la detección o prueba automática de proxy, si esta opción está disponible en su aplicación.

-

Utilizar firewalls a nivel de dispositivo para monitorizar y bloquear conexiones salientes inesperadas. Herramientas como

AFWall+ en Android o monitores de red como

Little Snitch (o

similares) pueden ayudar a los usuarios avanzados a identificar tráfico sospechoso. - Estar atento al registro de cambios oficial de Telegram y a los anuncios de seguridad para obtener actualizaciones o correcciones.

Para usuarios en situaciones de alto riesgo, se recomienda tener la precaución de que un solo clic podría comprometer su anonimato y ajustar sus modelos de amenaza en consecuencia.

Fuente: Cyber Security Hub Newsletter

Con Información de blog.segu-info.com.ar