Chainguard ha lanzado el informe

«Estado del Código Abierto Confiable», un análisis trimestral sobre la cadena de suministro de software de código abierto. A través del análisis anónimo del uso de productos y datos de CVE, el equipo identificó tendencias comunes sobre las herramientas que utilizan los equipos de ingeniería de código abierto y los riesgos asociados.

En este informe se han analizado más de 1.800 proyectos de imágenes de contenedores, que generaron un total de 10.100 instancias de vulnerabilidad y 154 CVE únicos, desde el 1 de septiembre hasta el 30 de noviembre de 2025. Cuando se mencionan términos como «20 principales proyectos» y «proyectos de cola larga» (definidos como imágenes que no están en el top 20), se hace referencia a patrones de uso reales observados en la cartera de clientes de Chainguard y en las extracciones de producción.

Uso: Lo que realmente se ejecuta en producción

La huella actual de los contenedores en producción es la esperada: los lenguajes principales, los entornos de ejecución y los componentes de infraestructura dominan la lista de los más utilizados.

Imágenes más relevantes: La IA transforma la base

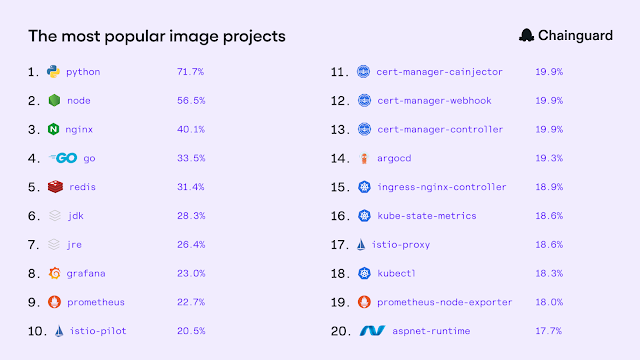

A nivel global, las imágenes más populares son fundamentales y reconocibles: Python (71,7% de los clientes), Node (56,5%), nginx (40,1%), go (33,5%), redis (31,4%), junto con JDK, JRE y herramientas esenciales de observación y plataforma como Grafana, Prometheus, Istio, cert-manager, argocd, ingress-nginx y kube-state-metrics.

Esto sugiere que los clientes mantienen una cartera de componentes esenciales, que combinan lenguajes, puertas de enlace, mallas de servicios, monitorización y controladores, formando así la base de sus operaciones.

No es sorprendente que Python lidere a nivel mundial como el lenguaje de enlace para la pila moderna de IA. Los equipos estandarizan Python para desarrollar modelos, canalizaciones de datos y, cada vez más, para los servicios de inferencia en producción.

Las imágenes de cola larga son cruciales para la producción, no solo para casos extremos.

Las imágenes más populares de Chainguard constituyen solo el 1,37 % del total de imágenes disponibles, pero abarcan aproximadamente la mitad de las extracciones de contenedores. La otra mitad del uso en producción proviene de 1.436 imágenes de cola larga, que representan el 61,42 % de la cartera promedio de contenedores del cliente.

En otras palabras, la mitad de las cargas de trabajo de producción se ejecutan en imágenes de cola larga. Estas no son excepcionales, sino elementos fundamentales para la infraestructura empresarial. Sostener las mejores imágenes optimizadas es relativamente sencillo, pero lo que exige un código abierto confiable es asegurar esa seguridad y velocidad a través de todo lo que los clientes ejecutan realmente.

Uso de FIPS: La conformidad regulatoria impulsa la acción.

El cifrado FIPS es vital en el ámbito del cumplimiento normativo, enfocándose en satisfacer los requisitos de cifrado. Los datos revelan que el 44% de los clientes ejecutan al menos una imagen FIPS en producción.

Este patrón es consistente: al colaborar con marcos de cumplimiento como FedRAMP, DoD IL-5, PCI DSS, SOC 2, CRA, Essential Eight o HIPAA, los equipos requieren software de código abierto robusto que refleje sus cargas de trabajo comerciales. Las imágenes FIPS más utilizadas coinciden con la cartera más amplia, solo que con módulos criptográficos reforzados para auditoría.

Los principales proyectos de imágenes FIPS incluyen Python-fips (el 62% de los clientes con al menos una imagen FIPS en producción), Node-fips (50%), nginx-fips (47,2%), go-fips (33,8%), redis-fips (33,1%), además de componentes de plataforma como istio-pilot-fips, istio-proxy-fips y variantes de cert-manager. También se consideran bibliotecas de soporte y bases de cifrado, como glibc-openssl-fips.

CVE: La popularidad no se traduce en riesgo

Al examinar el catálogo de imágenes de Chainguard, el riesgo se concentra mayoritariamente fuera de las imágenes más utilizadas. De los CVE corregidos en los últimos tres meses, 214 ocurrieron en las 20 imágenes principales, representando solo el 2% del total de CVE. Al observar más allá de esas imágenes, el 98% restante de los CVE corregidos suma 10.785 instancias. ¡Eso es 50 veces la cantidad de CVE en las 20 imágenes más populares!

Aunque el mayor volumen de CVE se clasifica como medio, la urgencia operativa depende frecuentemente de la rapidez con la que se abordan los CVE críticos, y de la capacidad de los clientes para confiar en esa velocidad en todo su portafolio, no solo en las imágenes más comunes.

La confianza se fundamenta en la velocidad de corrección

Durante el periodo analizado de tres meses, se logró un tiempo promedio de remediación de CVE críticos inferior a 20 horas. El 63,5% de los CVE críticos se resolvieron en 24 horas, el 97,6% en dos días y el 100% en tres días.

La mayor parte de la exposición real se encuentra en las imágenes de cola larga, donde resulta difícil mantenerse al día. La mayoría de las organizaciones no pueden asignar recursos para corregir vulnerabilidades en paquetes que no son parte de su pila principal, pero los datos indican que es imprescindible proteger la «mayoría silenciosa» de la cadena de suministro de software con el mismo rigor que se aplica a las cargas de trabajo críticas.

Un referente para el código abierto confiable

Un hecho importante en los datos destaca: el software moderno depende de una amplia y en constante cambio cartera de componentes de código abierto, muchos de los cuales no se encuentran entre las 20 imágenes más populares. Aunque esto no es donde los desarrolladores concentran su tiempo, sí es donde reside gran parte del riesgo de seguridad y cumplimiento.

Esto crea una desconexión alarmante: es comprensible que los equipos de ingeniería se enfoquen en el pequeño conjunto de proyectos más relevantes para su pila, pero la mayoría de la exposición se encuentra en la extensa lista de dependencias que no pueden gestionar por falta de tiempo.

Fuente:

Chainguard

Con Información de blog.segu-info.com.ar