Recientes investigaciones en ciberseguridad han sacado a la luz un marco de malware inédito y multifuncional conocido como VoidLink, diseñado para un acceso sigiloso y prolongado a entornos de nube que operan con Linux.

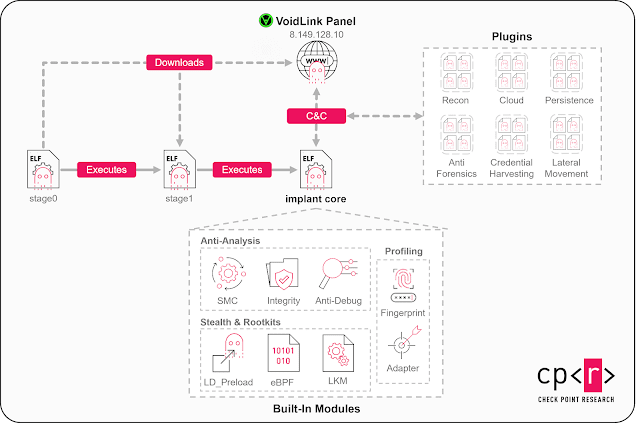

Un informe de Check Point Research revela que este marco nativo de la nube incluye diversos cargadores personalizados, implantes, rootkits y módulos complementarios que permiten a sus operadores ampliar o modificar capacidades según cambien los objetivos. Fue detectado por primera vez en diciembre de 2025.

«El marco está dotado de múltiples capacidades y módulos enfocados en la nube, y ha sido diseñado para funcionar de manera fiable en entornos de nube y contenedores durante extensos períodos», afirmó la empresa de ciberseguridad en un análisis divulgado hoy. «La arquitectura de VoidLink es altamente flexible y modular, fundamentada en una API de complemento personalizada que parece inspirarse en el enfoque de Beacon Object Files (BOF) de Cobalt Strike. Esta API incluye más de 30 módulos de complemento disponibles por defecto».

Estos hallazgos indican un cambio en la estrategia de los delincuentes cibernéticos, que ahora se enfocan en sistemas Linux, los cuales son fundamentales para los servicios en la nube y operaciones críticas.

Se presume que VoidLink es desarrollado por grupos de amenazas vinculados a China.

Este conjunto de herramientas, un implante diseñado para la nube y desarrollado en el lenguaje de programación

Zig, es capaz de identificar principales entornos de nube como Amazon Web Services (AWS), Google Cloud, Microsoft Azure, Alibaba y Tencent, adaptando su comportamiento si detecta que se ejecuta en un contenedor Docker o un pod de Kubernetes.

También tiene la capacidad de recolectar credenciales relacionadas con entornos de nube y sistemas populares de control de versiones como Git.

La focalización de estos servicios sugiere que VoidLink está orientado a atacar a desarrolladores de software, ya sea para robar información confidencial o para facilitar ataques en la cadena de suministro.

A continuación, se presentan algunas de sus otras capacidades:

- Funciones similares a rootkits que emplean LD_PRELOAD, módulos de kernel (LKM) y eBPF para ocultar procesos basándose en la versión del kernel de Linux.

- Un sistema de complementos en memoria para ampliar funcionalidades.

- Compatibilidad con diversos métodos de comando y control (C2), incluyendo HTTP/HTTPS, WebSocket, ICMP y tunelización DNS.

- Creación de una red Peer-to-Peer (P2P) o malla entre hosts comprometidos.

Un panel de control web desarrollado en China otorga a los atacantes la habilidad de controlar el implante de manera remota, generar versiones personalizadas en tiempo real, gestionar archivos, tareas y complementos, y llevar a cabo diversas fases del ciclo de ataque, desde el reconocimiento hasta la evasión de defensas eliminando rastros de actividades maliciosas.

VoidLink soporta 37 complementos que abarcan análisis forense, reconocimiento, contenedores, escalamiento de privilegios, movimiento lateral y más, consolidándolo como un marco integral de postexplotación.

- Análisis forense: remueve o edita registros e historial de shell basándose en palabras clave y modifica marcas de tiempo en los archivos para dificultar el análisis.

- Nube: permite la identificación de Kubernetes y Docker, escalamiento de privilegios, escapes de contenedores y detección de configuraciones incorrectas.

- Recopilación de credenciales: recolecta credenciales y secretos, incluyendo claves SSH, datos de Git, contraseñas locales, credenciales y cookies del navegador, así como tokens y claves API.

- Movimiento lateral: se propaga mediante un gusano basado en SSH.

- Persistencia: ayuda a establecer persistencia a través del abuso de enlazadores dinámicos, cron jobs y servicios del sistema.

- Reconocimiento: recolecta información detallada del sistema y entorno.

Check Point describe a VoidLink como «impresionante y mucho más avanzado que el malware típico de Linux». Este marco cuenta con un componente central de orquestación que gestiona comunicaciones y tareas del C2.

Además, incluye diversas funciones antianálisis para evitar la detección. Puede identificar múltiples depuradores y herramientas de monitorización, y tiene la capacidad de autoeliminarse si percibe manipulaciones. También dispone de una opción de código autoadaptable capaz de cifrar regiones de código protegidas en tiempo real y descifrarlas cuando son necesarias, eludiendo así escáneres de memoria en tiempo real.

Asimismo, el marco antimalware puede identificar productos de seguridad instalados y medidas de protección en el host comprometido para calcular un riesgo y diseñar una estrategia de evasión general. Esto podría incluir la ralentización de escaneos de puertos y un control más riguroso en entornos de alto riesgo.

«Los desarrolladores muestran un elevado nivel de competencia técnica, dominando múltiples lenguajes de programación como Go, Zig, C y frameworks modernos como React», anotó Check Point. «Además, el atacante exhibe un profundo conocimiento de los sistemas operativos internos sofisticados, permitiéndole desarrollar soluciones avanzadas y complejas».

VoidLink busca maximizar la automatización en la evasión al perfilar su entorno y seleccionar la estrategia más adecuada para operar. Con experiencia en modo kernel y un amplio ecosistema de plugins, permite que sus operadores se desplacen con sigilo adaptativo en entornos de nube y ecosistemas de contenedores.

Fuente:

THN

Con Información de blog.segu-info.com.ar