Google creó el

protocolo Fast Pair

para mejorar la conectividad, ofreciendo una experiencia excepcional al permitir la conexión de dispositivos Bluetooth a dispositivos Android y ChromeOS con un solo toque.

Sin embargo, un grupo de investigadores ha demostrado que este mismo protocolo facilita a los atacantes la conexión a cientos de millones de auriculares y altavoces. Esto resulta en una vasta colección de dispositivos de audio compatibles con Fast Pair que

permiten a cualquier espía o acosador tomar control de altavoces y micrófonos, o incluso rastrear la ubicación de una víctima involuntaria, sin importar si esta es un usuario de iPhone que nunca ha tenido un producto de Google.

Investigadores de seguridad del grupo de Ciberseguridad y Criptografía de la Universidad KU Leuven de Bélgica

revelaron vulnerabilidades

en 17 dispositivos de audio que utilizan el protocolo Fast Pair de Google, fabricados por 10 empresas diferentes: Sony, Jabra, JBL, Marshall, Xiaomi, Nothing, OnePlus, Soundcore, Logitech y Google (lista completa). Las técnicas de hacking presentada por los investigadores, denominadas colectivamente WhisperPair, permiten a cualquier persona dentro del alcance Bluetooth de esos dispositivos (alrededor de 15 metros en sus pruebas) emparejarse silenciosamente con ellos.

El ataque WhisperPair se basa en diversas fallas en la implementación del protocolo Fast Pair en los dispositivos analizados. La especificación de Google indica que los dispositivos Fast Pair no deberían poder emparejarse con nuevos teléfonos o computadoras mientras ya están emparejados. No obstante, en el caso de los 17 dispositivos vulnerables, cualquiera puede emparejarse silenciosamente con el dispositivo objetivo, aun estando ya vinculado.

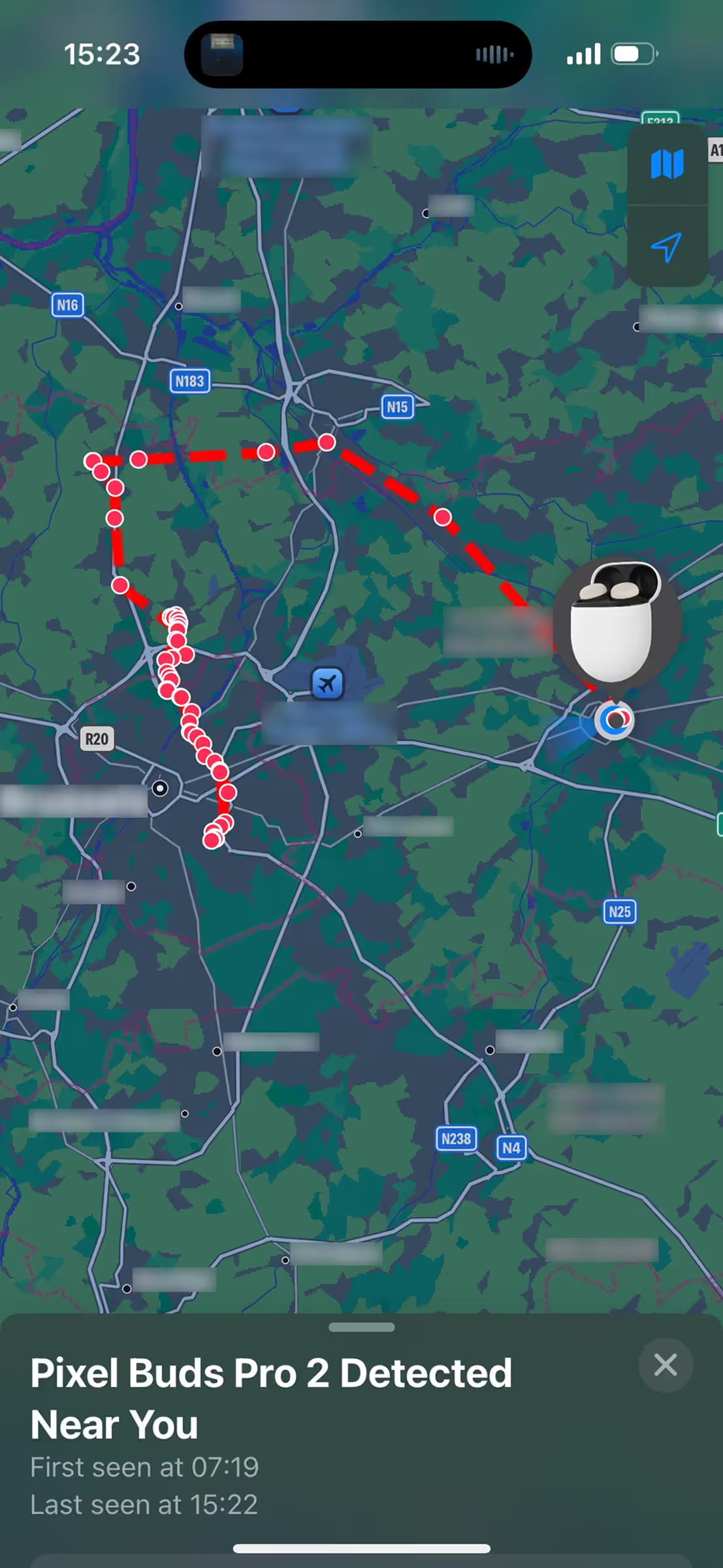

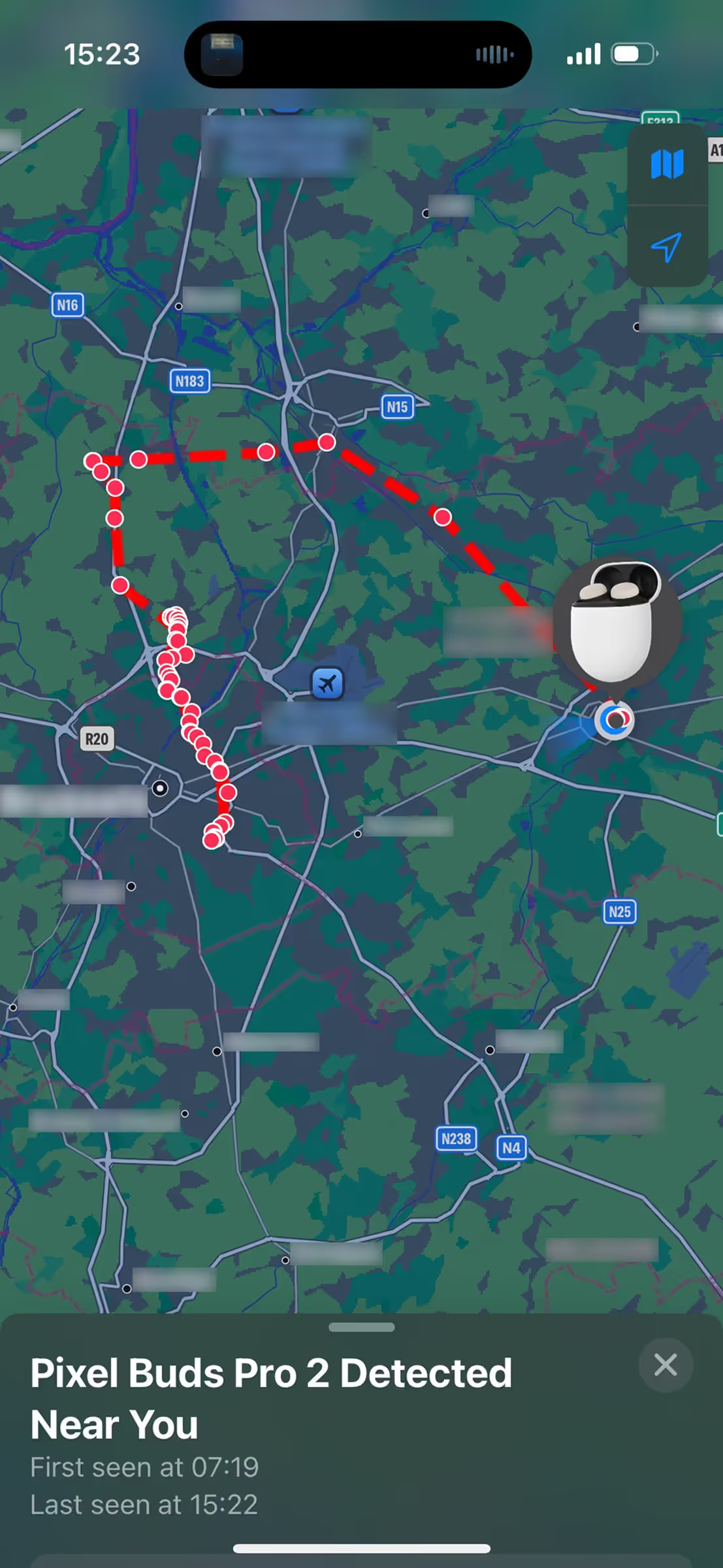

Dependiendo del accesorio, un atacante podría tomar control de transmisiones de audio, interrumpir conversaciones telefónicas, reproducir su propio audio a través de los auriculares o altavoces de la víctima al volumen que desee, o hackear los micrófonos para escuchar conversaciones de manera indetectable. Aún peor, ciertos dispositivos de Google y Sony que son compatibles con Find Hub, la función de seguimiento de geolocalización de Google, podrían ser utilizados para acoso sigiloso de alta precisión. Los investigadores muestran sus técnicas de hacking y rastreo en

este video.

Google publicó un aviso de seguridad reconociendo los hallazgos y detallando su plan para abordar el problema. Desde que los investigadores informaron sobre su trabajo a la compañía en agosto, Google ha notificado al menos a algunos de los proveedores de dispositivos vulnerables, y muchos han lanzado actualizaciones de seguridad. Sin embargo, dado que pocos consumidores consideran necesario actualizar el software de dispositivos conectados a Internet, como auriculares o altavoces, los investigadores de KU Leuven advierten que las vulnerabilidades de WhisperPair podrían seguir presentes en dispositivos vulnerables durante meses o incluso años.

En la mayoría de los casos, realizar estas actualizaciones requiere instalar una aplicación del fabricante en el teléfono o computadora, un paso que muchos usuarios no realizan y a menudo ni siquiera saben que es necesario.

«Si no tienes la aplicación de Sony, nunca sabrás que hay una actualización de software para tus auriculares Sony», indica Seppe Wyns, investigador de la KU Leuven.

«Y aun así, seguirás vulnerable».

Asimismo, Google informó que ha lanzado correcciones para sus propios accesorios de audio vulnerables y una actualización de Find Hub en Android, que, según la compañía, previene que actores maliciosos usen WhisperPair para rastrear a las víctimas. Sin embargo, poco después de dicha notificación, los investigadores informaron que habían encontrado un modo de eludir el parche y aún podían realizar sus técnicas de rastreo de Find Hub.

Con las vulnerabilidades de Fast Pair detectadas, un atacante solo necesitaría estar dentro del alcance Bluetooth y obtener el llamado valor de ID de modelo, específico al modelo del dispositivo objetivo. Los investigadores señalan que estos ID de modelo pueden conseguirse si un atacante tiene o compra un dispositivo del mismo modelo que el objetivo. También observaron que, en algunos casos, el dispositivo revela este ID al intentar emparejarse con un teléfono o computadora. Además, encontraron que podrían consultar una API pública de Google para determinar los ID de modelo posibles para todos los dispositivos.

No hay una solución sencilla para que los usuarios cambien la configuración de sus accesorios y se protejan.

«No hay forma de desactivar Fast Pair, incluso si nunca lo usarás. Puedes restablecer el dispositivo a la configuración de fábrica, lo que eliminará el acceso del atacante, obligándole a repetir el ataque; sin embargo, está habilitado por defecto en todos los dispositivos compatibles».

Las vulnerabilidades de WhisperPair parecen derivar de un conjunto complicado e interconectado de problemas. Los investigadores indican que es común que tanto los fabricantes de periféricos como de chips cometan errores al implementar el estándar técnico Fast Pair. No todas estas fallas resultan en vulnerabilidades de seguridad, pero el alcance de la confusión plantea dudas sobre la solidez del estándar.

Google ofrece una

aplicación de validación en Play Store

que los proveedores deben usar para certificar sus productos para el uso de Fast Pair. Según su descripción, la aplicación

«valida que Fast Pair se haya implementado correctamente en un dispositivo Bluetooth», generando informes sobre si un producto pasó o no la evaluación de su implementación de Fast Pair. Todos los dispositivos analizados por los investigadores tenían certificación de la implementación de Fast Pair de Google.

Esto implica que la aplicación de Google los clasificó como dispositivos que cumplían con sus requisitos, a pesar de que sus implementaciones presentaban fallas peligrosas. Además, los dispositivos certificados con Fast Pair son evaluados en laboratorios seleccionados por Google, que revisan las solicitudes de aprobación y examinan muestras físicas del dispositivo antes de su producción en serie para confirmar que cumplen con el estándar.

Por el momento, Google y muchos fabricantes de dispositivos tienen actualizaciones de software listas para solucionar las vulnerabilidades específicas. Sin embargo, es probable que la instalación de estos parches sea inconsistente, como suele ocurrir en la seguridad del Internet de las cosas. Los investigadores instan a todos los usuarios a actualizar sus dispositivos vulnerables y remiten a un sitio web creado por ellos que ofrece una lista con función de búsqueda de dispositivos afectados por WhisperPair. Recomiendan que todos utilicen WhisperPair como un recordatorio general para actualizar todos sus dispositivos conectados a Internet.

Fuente:

Wired

Con Información de blog.segu-info.com.ar