En octubre pasado, se identificó y solucionó una vulnerabilidad crítica de tipo Zero-Day en el firewall de aplicaciones web (WAF) de Cloudflare, que permitía a los atacantes eludir las medidas de seguridad y acceder de forma directa a servidores de origen protegidos mediante una ruta de validación de certificados.

Investigadores de seguridad de FearsOff descubrieron que las solicitudes dirigidas al directorio /.well-known/acme-challenge/ lograban alcanzar los orígenes, incluso cuando las configuraciones del WAF bloqueaban explícitamente el resto del tráfico.

El protocolo ACME (Automatic Certificate Management Environment) automatiza la validación de certificados SSL/TLS, exigiendo a las autoridades de certificación (CA) que verifiquen la propiedad de los dominios. Este protocolo (RFC 8555) facilita la emisión, renovación y revocación automática de certificados. Cada certificado otorgado por una CA es validado mediante desafíos que demuestran la propiedad del dominio.

La CA solicita un archivo específico mediante una petición HTTP GET a una URL exacta. Al verificar la solicitud, se emite el certificado y la cuenta ACME (la entidad registrada en su servidor) se autoriza para gestionar ese dominio.

En el proceso de validación HTTP-01 (o DNS-01), las CA esperan que los sitios proporcionen un token de un solo uso en /.well-known/acme-challenge/{token}. Esta ruta se encuentra en la mayoría de los sitios modernos como método de mantenimiento para la emisión automatizada de certificados.

Este diseño limita el acceso a un único bot de validación que revisa un archivo específico, en lugar de actuar como una puerta de enlace abierta al servidor de origen.

Vulnerabilidad de día cero en Cloudflare

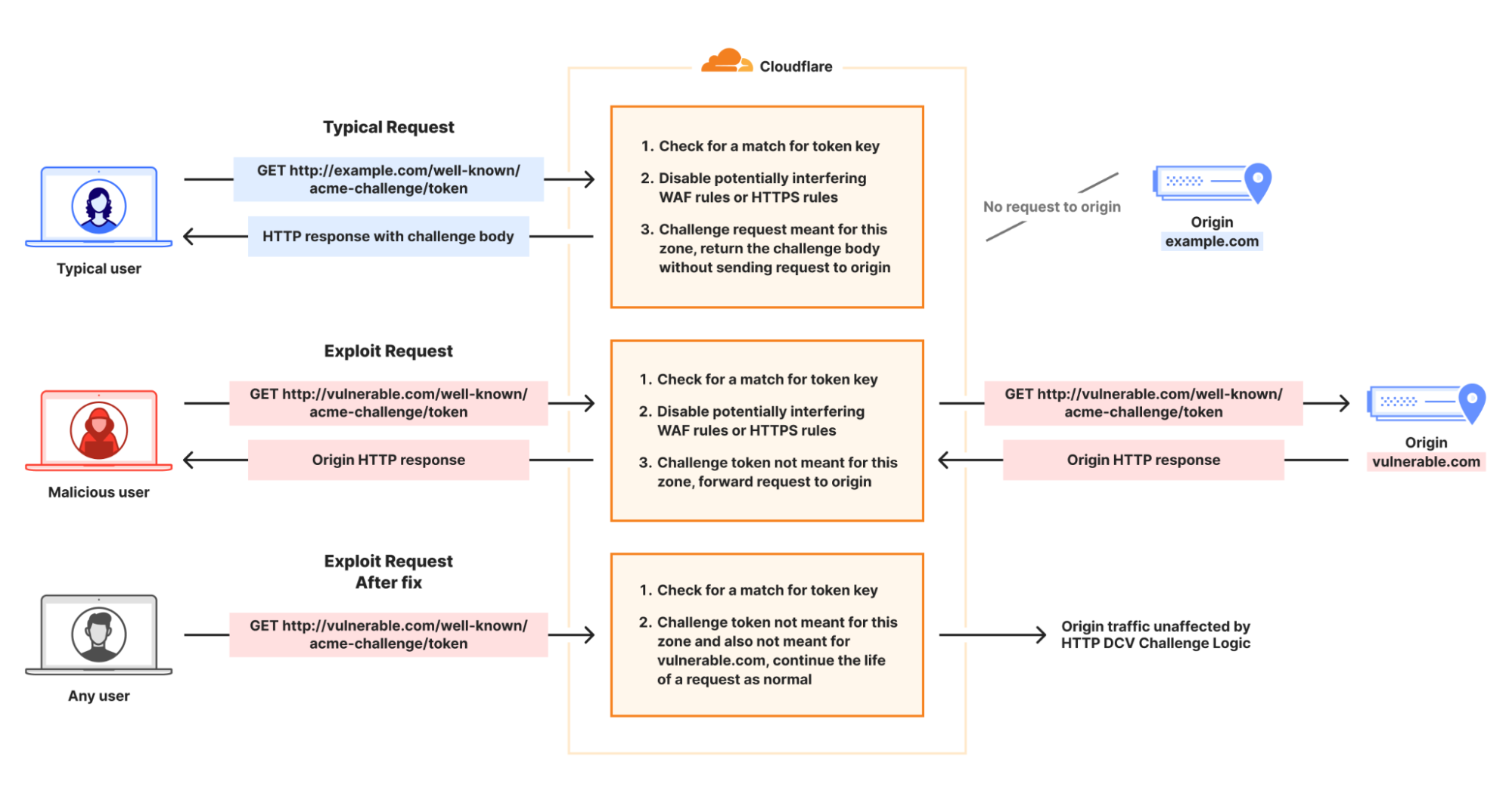

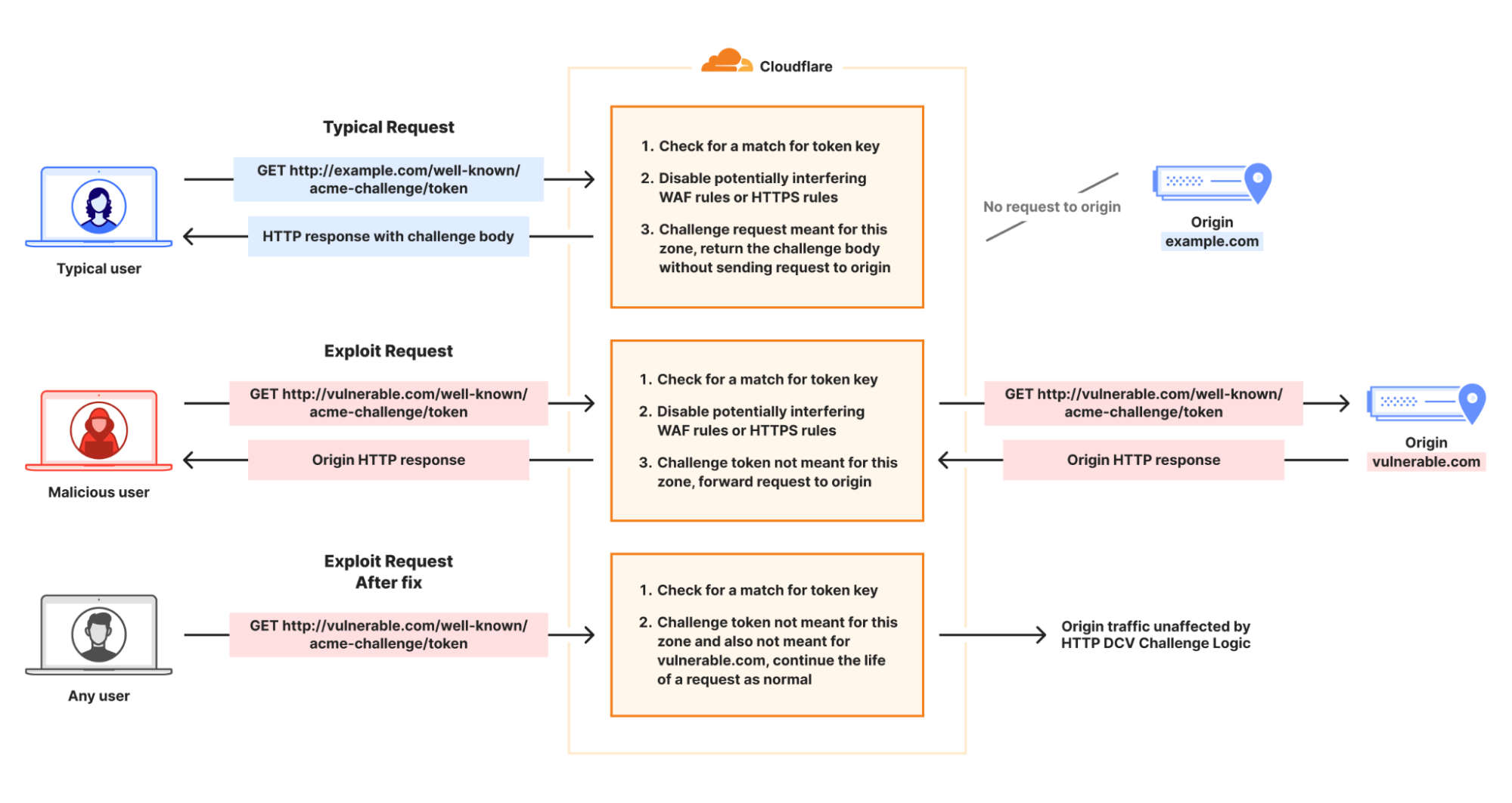

La vulnerabilidad, identificada y reportada por FearsOff en octubre de 2025, se debió a una implementación defectuosa en el proceso de validación ACME, que permitía que ciertas solicitudes de desafío a la URL eludieran las reglas del WAF, proporcionando acceso al servidor de origen que debería haber sido bloqueado.

En términos sencillos, la lógica no podía comprobar si el token en la solicitud coincidía realmente con un desafío activo para ese nombre de host, lo que permitía a un atacante enviar solicitudes arbitrarias a la ruta ACME y eludir por completo las protecciones del WAF.

Las pruebas demostraron que las solicitudes a la ruta de desafío ACME lograban evadir totalmente las reglas del WAF, permitiendo que el servidor de origen respondiera directamente en lugar de mostrar la página de bloqueo de Cloudflare.

Para verificar que no era un error de configuración específico del cliente, los investigadores crearon hosts de prueba controlados. Solicitudes normales a estos hosts mostraron las páginas de bloqueo como se esperaba, mientras que las de la ruta ACME devolvieron respuestas generadas por el origen, típicamente errores 404.

La raíz del problema se encontraba en la lógica de procesamiento de la red perimetral de Cloudflare para las rutas de desafío ACME HTTP-01. Cuando Cloudflare debía manejar tokens de desafío para sus propios certificados, el sistema desactivaba las funciones del WAF para no interferir con la validación de la CA.

La falla crítica era que si el token solicitado no pertenecía a un pedido de certificado administrado por Cloudflare, la solicitud pasaba por alto la evaluación del WAF y se dirigía directamente al origen del cliente. Este error lógico transformó una excepción limitada en un problema de seguridad amplio que afectaba a todos los hosts protegidos por Cloudflare.

Esto permitió a los investigadores demostrar múltiples vectores de ataque contra frameworks web comunes. En aplicaciones Spring/Tomcat, técnicas de cruce de rutas de servlets mediante ..;/ accesaron puntos finales sensibles que exponían entornos de proceso, credenciales de base de datos, tokens de API y claves de nube.

Las aplicaciones de renderizado del lado del servidor de Next.js filtraron información operativa debido a respuestas directas al origen que no estaban destinadas a ser accesibles públicamente.

Las aplicaciones PHP con problemas de inclusión de archivos locales se volvieron vulnerables, permitiendo a los atacantes acceder al sistema de archivos con parámetros de ruta manipulados. Asimismo, las reglas del WAF configuradas para bloquear solicitudes basadas en encabezados personalizados se ignoraron completamente para el tráfico de rutas ACME.

FearsOff notificó la vulnerabilidad a través del programa de recompensas por errores de Cloudflare en HackerOne el 9 de octubre de 2025. Cloudflare inició la validación el 13 de octubre, y HackerOne evaluó el problema el 14 de octubre de 2025.

La solución permanente fue implementada por la empresa el 27 de octubre de 2025, revisando el código para deshabilitar las funciones de seguridad solo para solicitudes con tokens de desafío ACME HTTP-01 válidos para el nombre de host específico.

Las pruebas posteriores a la corrección confirmaron que las reglas del WAF ahora se aplican de manera uniforme en todas las rutas, incluida la previamente vulnerable ruta de desafío ACME. Cloudflare aseguró que no se requiere acción adicional por parte del cliente y no se halló evidencia de explotación maliciosa.

Fuente:

CyberSecurityNews

Con Información de blog.segu-info.com.ar