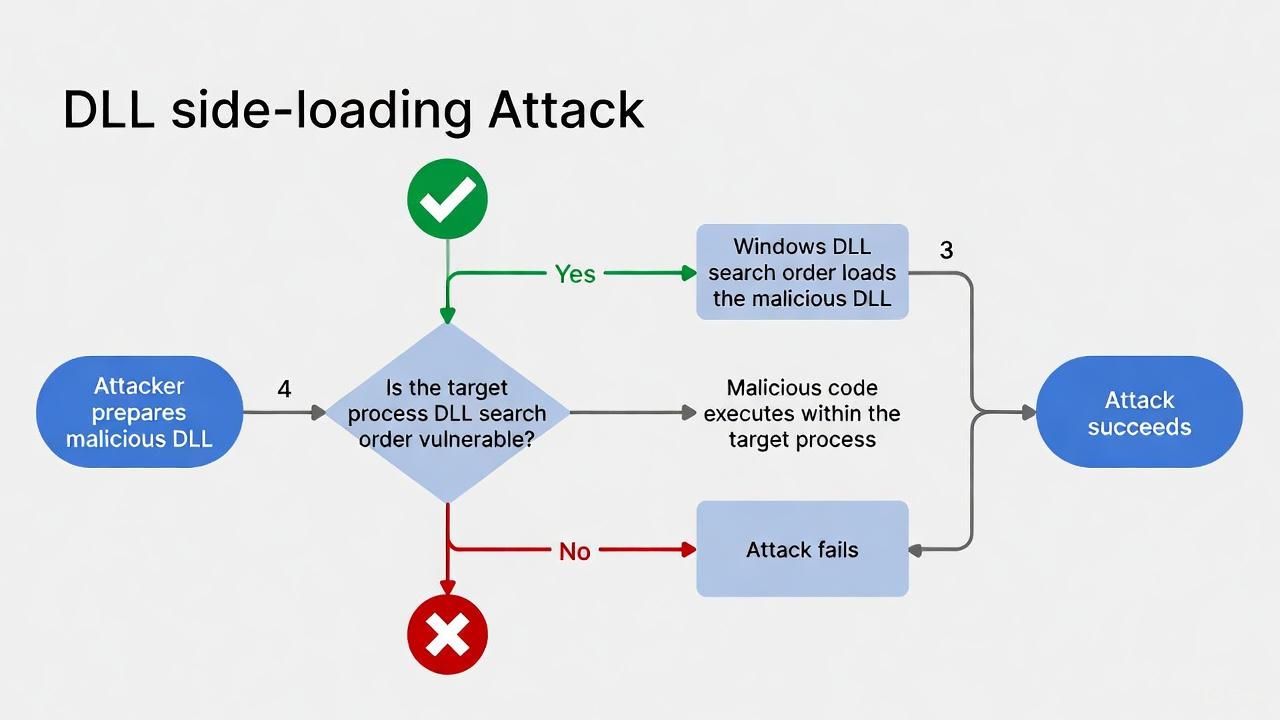

PDFSIDER es una nueva variante de malware que ha sido recientemente detectada, la cual se distribuye a través de la carga lateral de DLL y está diseñada para ocultar una puerta trasera con capacidades cifradas de Comando y Control (C2). Este malware utiliza un archivo cryptbase.dll falso para evadir los mecanismos de detección de endpoints.

Clasificado como una Amenaza Persistente Avanzada (APT), PDFSIDER presenta características como ejecución silenciosa, comprobaciones anti-VM y comunicaciones cifradas. Este malware fusiona técnicas tradicionales de ciberespionaje con funciones modernas de comandos remotos, permitiendo a los operadores obtener datos del sistema y ejecutar comandos de shell de manera encubierta.

La DLL incluye una biblioteca criptográfica Botan completamente integrada, configurada para emplear cifrado autenticado AES-256-GCM, lo que indica que los actores maliciosos utilizan protocolos C2 seguros y bien organizados. Una vez que se carga, el malware otorga a los atacantes un shell de comandos interactivo y oculto, y puede exfiltrar la salida de los comandos a través de canales cifrados.

El

informe técnico de ReSecurity

detalla los componentes técnicos del malware, su flujo de ejecución, mecanismos de evasión y los indicadores clave que respaldan los esfuerzos de detección y respuesta.

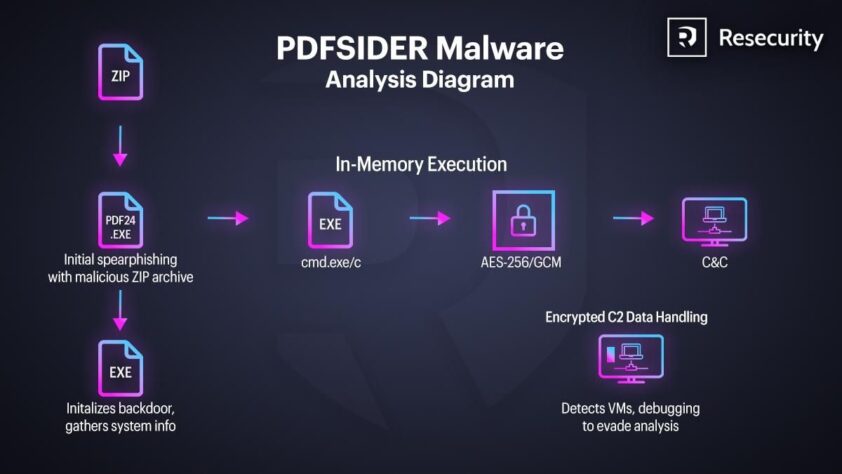

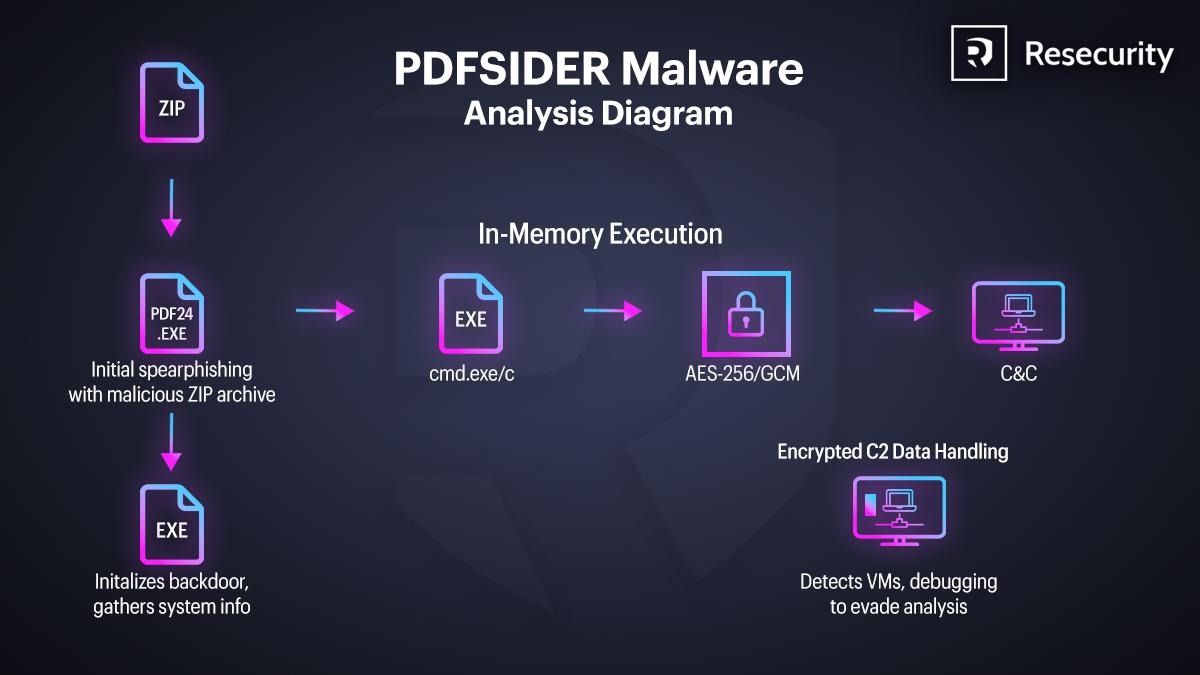

1. Infección inicial y distribución

PDFSIDER inició su campaña a través de correos electrónicos de phishing dirigidos, los cuales contenían un archivo ZIP adjunto. Este ZIP incluye un archivo EXE legítimo llamado «PDF24 App».

PDF24 Creator

es una aplicación de Miron Geek Software GmbH que permite crear archivos PDF desde cualquier programa.

La cadena de infección se activa cuando la víctima abre el archivo EXE, que no es visible al ejecutarse en el sistema.

Aunque el archivo EXE tiene una firma legítima y certificados válidos, el software PDF24 presenta vulnerabilidades que los atacantes han aprovechado para cargar este malware, eludiendo efectivamente los sistemas EDR. La técnica utilizada parece ser la carga lateral de DLL, donde una DLL maliciosa se coloca junto a una aplicación legítima para que esta la cargue automáticamente.

Al ejecutar el programa legítimo, PDF24.exe carga la DLL del atacante en lugar del archivo cryptbase.dll legítimo, permitiendo la ejecución del código malicioso.

Una vez instalada, PDFSIDER inicializa Winsock, establece comunicaciones cifradas, recopila información del sistema y activa su bucle de puerta trasera.

2. Ejecución en memoria

PDFSIDER opera principalmente en memoria, lo que reduce los rastros en disco. Al iniciarse, permiten la ejecución remota total de comandos, realizando diversas acciones. Crea canales anónimos y construye una cadena de comandos utilizando cmd.exe /C [comando proporcionado por el atacante].

Este comando se ejecuta con el indicador «CREATE_NO_WINDOW», garantizando que no aparezca ninguna consola visible. El malware extrae toda la información del sistema, genera un ID único y transmite la salida al atacante.

Manejo de datos cifrados C2

El malware utiliza la biblioteca criptográfica Botan 3.0.0 para el cifrado, incorporando componentes que verifican fallos en las etiquetas de cifrado. Los datos se autentican mediante AEAD en modo GCM, ofreciendo un alto grado de seguridad. Esta implementación criptográfica es típica del malware de

shell remoto en ataques dirigidos, donde mantener la integridad y confidencialidad de las comunicaciones es esencial.

Tecnología Anti-VM

PDFSIDER cuenta con un proceso de validación de entorno multicapa diseñado para detectar entornos aislados, máquinas virtuales y laboratorios de análisis. Utiliza la función GlobalMemoryStatusEx para evaluar la RAM total del sistema; si detecta sistemas con poca RAM (comúnmente asociados a entornos virtuales), activa una salida anticipada.

Además, ejecuta comprobaciones para detectar la presencia de un depurador, asegurando que el malware evite su ejecución en entornos controlados o supervisados.

Los actores maliciosos han alquilado un VPS y configurado un servidor C&C que envía datos cifrados al puerto DNS 53 en la ubicación especificada, utilizada para exfiltrar datos comprometidos.

PDFSIDER se presenta como una puerta trasera robusta y discreta, diseñada para el acceso encubierto a largo plazo, ejecución flexible de comandos remotos y comunicaciones cifradas, alineándose más con técnicas de espionaje que con malware de propósito financiero.

Señuelo

Los cibercriminales pueden emplear diversos señuelos para instigar a las víctimas a abrir documentos maliciosos. En episodios recientes de la misma campaña, se utilizó un documento falso diseñado para parecer creado por la Oficina de Inteligencia del EPL del Departamento de Estado Mayor Conjunto de China.

Es importante señalar que la mayoría de los artefactos identificados en la campaña PDFSIDER logran evadir las soluciones antivirus y de detección de datos (EDR) más populares. Actualmente, ReSecurity interpreta PDFSIDER como una técnica utilizada en ataques dirigidos, en lugar de una distribución masiva.

La técnica de carga lateral de DLL puede ser explotada eficazmente por actores avanzados para eludir sistemas antivirus (AV) y de detección y respuesta en endpoints (EDR). Según nuestro equipo de investigación,

PDFSIDER ya está siendo utilizado activamente por varios actores de ransomware como método de entrega de carga útil.

Fuente:

ReSecurity

Con Información de blog.segu-info.com.ar