Se ha descubierto una

vulnerabilidad crítica en el servicio telnet

de GNU InetUtils (telnetd)

que permaneció oculta durante casi 11 años.

La falla, conocida como

CVE-2026-24061

(CVSS 9.8), afecta a todas las versiones de GNU InetUtils desde la 1.9.3 hasta la 2.7, incluidas.

Según la descripción en la Base de Datos Nacional de Vulnerabilidad (NVD) del NIST, «Telnetd en GNU Inetutils hasta 2.7 permite saltar la autenticación remota mediante un valor ‘-f root’ para la variable de entorno USER».

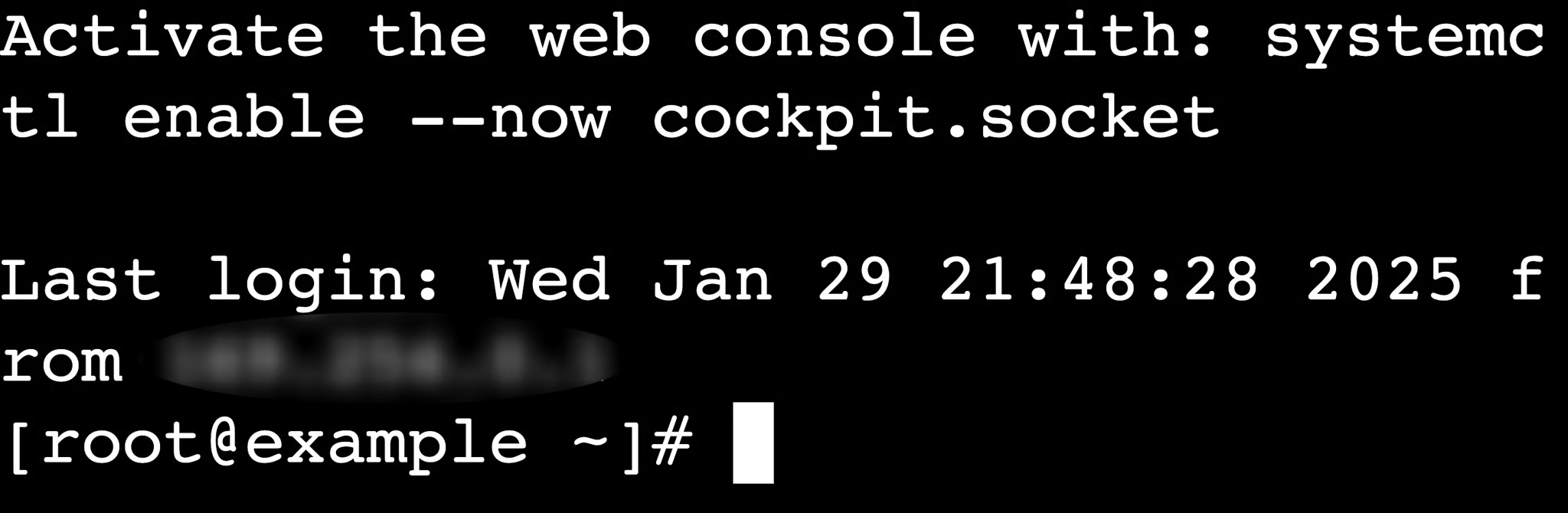

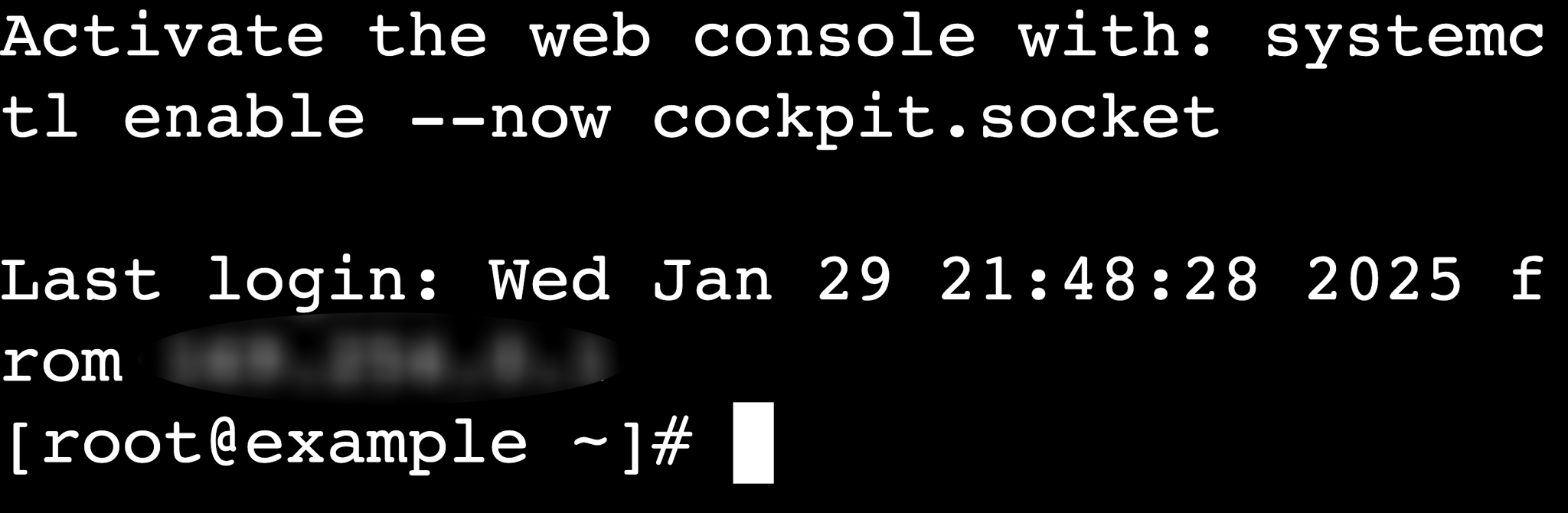

En una publicación en la

lista de correo de OSS-Security, Simon Josefsson, colaborador de GNU, indicó que esta vulnerabilidad puede ser explotada para obtener acceso raíz a sistemas afectados.

El servidor telnetd ejecuta /usr/bin/login (normalmente como root) pasando el valor de la variable de entorno USER proporcionado por el cliente como último argumento. Si el cliente presenta un valor de entorno USER diseñado de manera específica que sea la cadena «-f root» y utiliza el parámetro telnet(1) -a o –login para enviar esta variable de entorno al servidor, se iniciará sesión automáticamente como root sin pasar por los procedimientos de autenticación estándar.

Esto ocurre porque el servidor telnetd no valida la variable de entorno USER antes de remitirla a login(1) y utiliza el argumento -f para eludir la autenticación normal.

Josefsson también mencionó que la vulnerabilidad fue introducida en un

commit de código

realizado el 19 de marzo de 2015, que finalmente fue incluido en la versión 1.9.3 el 12 de mayo de 2015. El investigador de seguridad Kyu Neushwaistein (también conocido como Carlos Cortés Álvarez) reportó el descubrimiento de esta falla el 19 de enero de 2026.

Como medida de mitigación, se recomienda actualizar a los parches más recientes y limitar el acceso al puerto telnet a clientes de confianza. Para una solución temporal, los usuarios pueden optar por desactivar el servidor telnetd o configurar InetUtils telnetd para utilizar una herramienta de inicio de sesión personalizada que no acepte el parámetro ‘-f’, añadió Josefsson.

Información recopilada por la firma de inteligencia de amenazas GreyNoise indica que se han detectado

21 direcciones IP únicas

intentando perpetrar un ataque de elusión de autenticación durante las últimas 24 horas. Todas las direcciones IP, que

se originan

en Hong Kong, EE.UU., Japón, Países Bajos, China, Alemania, Singapur y Tailandia, han sido señaladas como malignas.

Fuente:

THN

Con Información de blog.segu-info.com.ar