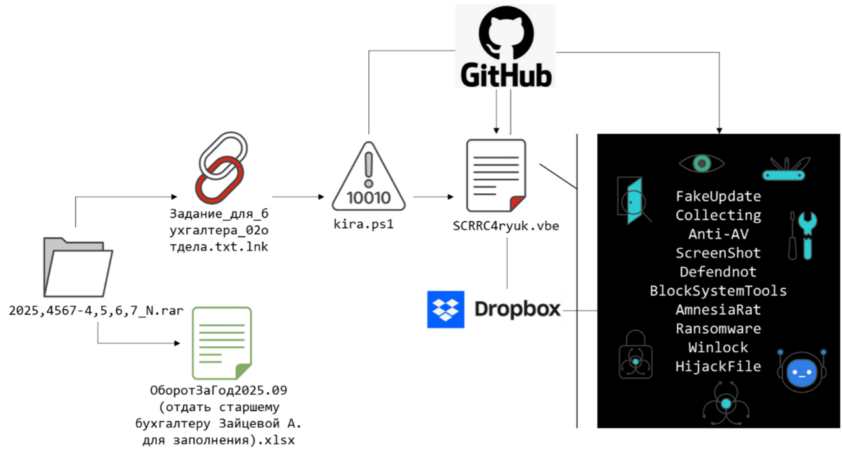

Se ha identificado una avanzada campaña de malware en múltiples etapas que combina ingeniería social y el uso ingenioso de servicios en la nube legítimos y herramientas de investigación de Windows. Los expertos en seguridad de

FortiGuard Labs han descrito una cadena de ataque que comienza con un aparentemente inocente «documento comercial» y culmina en una carga útil de ransomware destructivo, eludiendo las defensas convencionales.

Esta campaña no se distingue por la utilización de exploits de día cero, sino por la

eficacia de técnicas que «viven de la tierra», reutilizando plataformas confiables como GitHub y Dropbox para distribuir su carga dañina.

«El ataque inicia con señuelos de ingeniería social a través de documentos empresariales diseñados para parecer ordinarios y seguros».

Estos archivos funcionan como un juego de manos.

«Estos documentos y los scripts que los acompañan actúan como distracciones visuales, conduciendo a las víctimas hacia tareas engañosas o mensajes de estado, mientras la actividad maliciosa opera silenciosamente en segundo plano». Mientras el usuario se distrae con el señuelo, el malware se está infiltrando.

Una característica notable de esta campaña es el uso de

DefendNot, una herramienta creada originalmente por investigadores de seguridad para ilustrar las debilidades de Windows Defender. Los atacantes han transformado esta investigación en un arma.

«Una característica clave de esta campaña es el uso operativo abusivo de DefendNot, una herramienta de investigación diseñada para demostrar las debilidades en el modelo de confianza del Centro de seguridad de Windows».

En lugar de aprovechar una vulnerabilidad de software, los atacantes explotaron esta herramienta para desmantelar sistemáticamente las defensas del objetivo.

«En esta campaña, DefendNot se reutiliza para desactivar Microsoft Defender», lo que ciega eficazmente el punto final antes de que lleguen las cargas más pesadas.

Para evadir la detección, los atacantes camuflan su infraestructura detrás de nombres confiables.

«Los actores maliciosos aumentan aún más su resiliencia separando el alojamiento de la carga útil en varios servicios de nube pública».

- GitHub se utiliza para distribuir los scripts que organizan el ataque.

- Dropbox alberga las cargas binarios más pesadas.

Este «enfoque modular de alojamiento» hace que el tráfico parezca una actividad empresarial legítima, complicando los esfuerzos por bloquear o detener la operación.

Una vez que las defensas están debilitadas, la campaña cambia de táctica e implementa

Amnesia RAT para obtener control a largo plazo sobre el sistema.

«La implementación de Amnesia RAT permite el reconocimiento prolongado, el robo de credenciales y el control interactivo del sistema».

Al final, el resultado es la destrucción. La cadena de ataques concluye con el despliegue de ransomware y componentes de WinLocker, diseñados para imponer la denegación de datos y generar presión psicológica continua sobre la víctima.

FortiGuard Labs advierte que esta campaña representa una amenaza moderna que no necesita vulnerar el software para infiltrarse.

«Esta cadena de ataque muestra cómo las campañas de malware contemporáneas pueden comprometer todo un sistema sin aprovechar vulnerabilidades del software».

Al abusar de funciones nativas de Windows y de herramientas administrativas confiables, los atacantes pueden deshabilitar defensas antes de usar herramientas de vigilancia persistente y cargas útiles destructivas.

Para contrarrestar el abuso de la API del Centro de seguridad de Windows por parte de DefendNot,

Microsoft recomienda que los usuarios activen la protección contra manipulaciones para evitar cambios no autorizados en la configuración de Defender y supervisen llamadas API sospechosas o cambios en el servicio de Defender.

Se aconseja a las organizaciones monitorear cambios inusuales en la configuración de seguridad y tráfico inesperado hacia servicios de almacenamiento en la nube, ya que la detección temprana de estos comportamientos es crucial para detener infecciones antes de que la recuperación sea imposible.

Fuente:

SecurityOnline

Con Información de blog.segu-info.com.ar