El investigador en ciberseguridad Jeremiah Fowler reveló una filtración de datos que involucró 149 millones de inicios de sesión y contraseñas, compartiendo sus hallazgos con ExpressVPN. La base de datos se expuso públicamente sin protección de contraseña ni cifrado.

Esta filtración constaba de 149.404.754 credenciales únicas, acumulando un total de 96 GB de datos sin procesar. Este no es el primer conjunto de datos que Fowler ha descubierto, lo que resalta la amenaza global del malware que roba credenciales. Cuando se recogen o extraen datos, generalmente se almacenan en algún lugar, y un repositorio en la nube se considera una opción común. Este hallazgo también ilustra que ni siquiera los ciberdelincuentes escapan a las filtraciones de datos. La base de datos era de acceso público, lo que permitía que cualquiera que la encontrara accediera potencialmente a las credenciales de millones de usuarios.

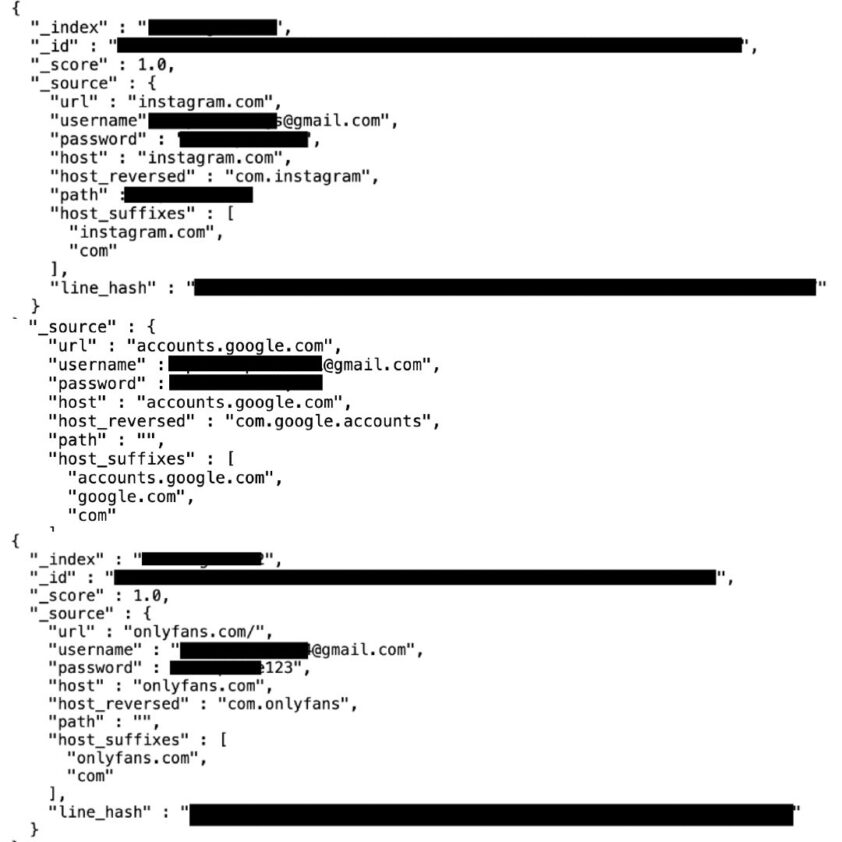

Los registros expuestos incluían nombres de usuario y contraseñas de víctimas de diversas partes del mundo, abarcando una gran variedad de servicios en línea y tipos de cuentas.

- 48M – Gmail

- 4M – Yahoo

- 1.5M – Outlook

- 900k – iCloud

- 1.4M – .edu

- 17M – Facebook

- 6.5M – Instagram

- 780k – TikTok

- 3.4M – Netflix

- 100k – OnlyFans

- 420k – Binance

Una de las mayores preocupaciones fue la inclusión de credenciales vinculadas a dominios GOV de diferentes países. Aunque no todas las cuentas gubernamentales brindan acceso a sistemas sensibles, incluso un acceso restringido puede tener consecuencias severas según el rol y los permisos del usuario afectado. Las credenciales gubernamentales expuestas podrían ser utilizadas para phishing selectivo, suplantación de identidad o como una puerta de entrada a redes gubernamentales.

La base de datos no contenía información de propiedad asociada, por lo que fue reportada directamente al proveedor de alojamiento a través de su formulario de abuso en línea. Pasaron casi cuatro semanas y varios intentos antes de que se tomaran medidas, suspendiendo el servicio de alojamiento y asegurando que millones de credenciales robadas ya no estuvieran accesibles. Un dato alarmante es que el número de registros aumentó desde el descubrimiento hasta que la base de datos fue cerrada.

La base de datos recogía keylogging y malware «infostealer», un tipo de software malicioso diseñado para extraer credenciales de dispositivos infectados de forma encubierta. Los registros incluían también la ruta «host_reversed» con la estructura (com.example.user.machine), utilizada para crear un formato fácilmente indexable de los datos robados por víctima y origen. Investigar el nombre de host también puede ayudar a evitar conflictos de directorios o a eludir las reglas básicas de detección que buscan formatos de dominio estándar. El sistema utilizaba un hash de línea como ID de documento para garantizar un registro único por cada línea. En una búsqueda limitada de esos hash e ID de documento, se encontró que eran realmente únicos, sin duplicados.

Fuente: ExpressVPN

Con Información de blog.segu-info.com.ar