¿Qué es la Exposición Web?

El término «Gestión de la Exposición Web» fue introducido por Gartner para abordar los riesgos de seguridad relacionados con aplicaciones de terceros, como analíticas, píxeles de marketing, CDNs y sistemas de pago. Cada nueva conexión aumenta la superficie de ataque; la vulnerabilidad de un proveedor puede llevar a filtraciones masivas de datos al inyectar código que roba credenciales o pagos.

Un reciente

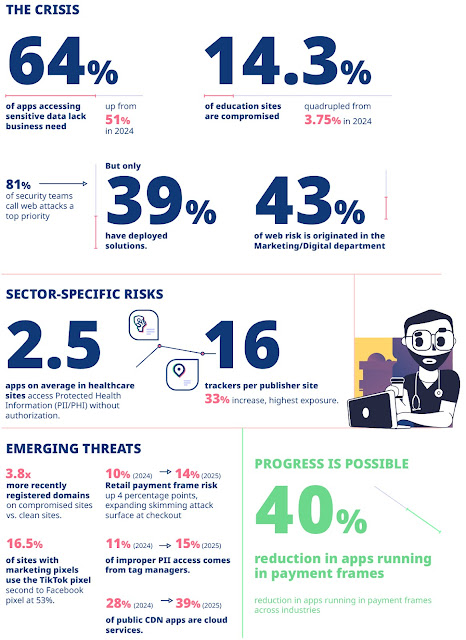

estudio de Reflectiz revela una discrepancia alarmante: aunque el 81% de los líderes de seguridad califica los ataques web como una prioridad, solo el 39% ha adoptado medidas para evitar la pérdida de datos.

- Un análisis de 4.700 sitios web principales mostró que el 64% de las aplicaciones de terceros acceden a datos sensibles sin justificación comercial, en comparación con el 51% en 2024.

- La actividad maliciosa en el sector gubernamental aumentó del 2% al 12.9%, mientras que 1 de cada 7 sitios educativos presenta vulnerabilidades activas.

- Infractores destacados: Google Tag Manager (8% de las infracciones), Shopify (5%), Facebook Pixel (4%).

- El estudio del año pasado reportó un 51% de accesos injustificados, aumentando a un 64% este año, extendiéndose hacia la infraestructura pública.

Este riesgo se agrava por una falta de gobernanza, donde equipos de marketing y digitales implementan aplicaciones sin supervisión de TI.

Esto resulta en configuraciones incorrectas, permitiendo que aplicaciones con privilegios excesivos accedan a campos de datos sensibles que no requieren para su funcionalidad.

Esta investigación examina qué datos son tocados por estas aplicaciones de terceros y si existe una justificación empresarial válida.

Metodología

El informe se basa en un gran volumen de datos obtenidos al escanear millones de sitios web, considerando cada factor de riesgo en contexto y sumándolos para crear un

nivel general de riesgo, que se expresa como una calificación simple, de A a F. Los hallazgos se enriquecieron mediante una encuesta a más de 120 líderes en los sectores salud, finanzas y comercio minorista.

La crisis del acceso injustificado

El informe enfatiza una creciente

brecha de gobernanza conocida como «acceso injustificado»: situaciones donde herramientas de terceros acceden a datos sensibles sin una necesidad comercial válida.

Se detecta acceso injustificado cuando un script de terceros cumple alguno de los siguientes criterios:

- Función irrelevante: Acceso a datos innecesarios para su tarea (p.ej., un chatbot que accede a campos de pago).

- Presencia sin retorno de inversión: Activo en páginas de alto riesgo sin actividad de datos en más de 90 días.

- Implementación en la sombra: Inyección a través de administradores de etiquetas sin supervisión de seguridad ni alcance de «mínimos privilegios».

- Exceso de permisos: Uso de «Acceso DOM completo» para extraer datos de páginas enteras en lugar de elementos restringidos.

«Las organizaciones otorgan acceso a datos confidenciales por defecto en lugar de hacer de las excepciones la norma».

Esta tendencia es más pronunciada en los sectores de entretenimiento y comercio minorista en línea, donde las presiones de marketing suelen superar las revisiones de seguridad.

El estudio identifica herramientas específicas que contribuyen a esta exposición:

- Google Tag Manager: Responsable del 8% de los accesos injustificados a datos sensibles.

- Shopify: 5% de acceso injustificado.

- Píxel de Facebook: En el 4% de las implementaciones analizadas, se encontró que tenía permisos excesivos, capturando campos de entrada sensibles que no necesitaba para su funcionalidad.

Esta brecha de gobernanza es un problema real. Una encuesta a 120 responsables de seguridad en los sectores de salud, finanzas y comercio minorista indica que el 24% de las organizaciones dependen exclusivamente de herramientas de seguridad generales como WAF, dejándolas expuestas a los riesgos específicos de terceros identificados en esta investigación. Además, otro 34% aún está evaluando soluciones dedicadas, lo que significa que

el 58% de las organizaciones no cuenta con defensas adecuadas a pesar de reconocer la amenaza.

Infraestructura crítica bajo ataque

Aunque las estadísticas indican un aumento significativo en las vulneraciones en los sectores gubernamental y educativo, la raíz del problema es financiera más que técnica.

- Sector gubernamental: La actividad maliciosa aumentó del 2% al 12.9%.

- Sector educativo: Los indicios de compromisos en sitios web se cuadruplicaron, alcanzando el 14.3% (1 de cada 7 sitios).

- Sector de seguros: Este sector logró reducir la actividad maliciosa en un 60%, quedando en solo el 1.3%.

Las instituciones con limitaciones presupuestarias están perdiendo la batalla en la cadena de suministro. Aquellos en sectores privados con mejores presupuestos de gobernanza logran estabilizar sus entornos.

Los encuestados confirmaron esto: el 34% mencionó las limitaciones presupuestarias como su principal obstáculo, mientras que el 31% destacó la falta de personal, una situación que afecta sobre todo a las instituciones públicas.

La brecha entre conocimiento y acción

Los resultados de la encuesta a líderes de seguridad revelan disfunciones organizativas:

- El 81% considera que los ataques web son una prioridad, pero solo el 39% ha implementado soluciones.

- El 61% sigue evaluando o utilizando herramientas inadecuadas, y se observa que el acceso injustificado ha aumentado en un 64%.

- Principales obstáculos: Presupuesto (34%), regulación (32%), personal (31%).

Resultado: La falta de acción ante la concienciación genera vulnerabilidades a gran escala.

El papel del departamento de marketing

Un factor clave en este riesgo es la «huella de marketing». El estudio revela que los departamentos de marketing y digital constituyen el 43% de toda la exposición al riesgo de terceros, en contraste con apenas el 19% generado por TI.

El informe también indica que el 47% de las aplicaciones en plataformas de pago carecen de justificación comercial.

Los equipos de marketing a menudo implementan herramientas de conversión en estos entornos sensibles sin considerar las implicaciones.

Los equipos de seguridad son conscientes de esta amenaza: en la encuesta, el 20% de los encuestados colocó a los ataques en la cadena de suministro y las vulnerabilidades de scripts de terceros entre sus tres principales preocupaciones. No obstante, la estructura organizativa necesaria para mitigar estos riesgos (una supervisión unificada de las implementaciones de terceros) sigue siendo inexistente en la mayoría de las organizaciones.

Cómo una vulneración de seguridad del Pixel podría eclipsar a Polyfill.io

Con una ubicuidad del 53.2%, el Pixel de Facebook representa un punto único de fallo en el sistema.

El verdadero riesgo radica no en la herramienta, sino en los permisos no controlados: el «Acceso completo al DOM» y la «Coincidencia avanzada automática» convierten los píxeles de marketing en recopiladores involuntarios de datos.

El precedente indica que una posible vulneración sería cinco veces más devastadora que el

ataque a Polyfill.io de 2024, comprometiendo datos de la mitad de la web principal a la vez. Polyfill afectó a 100,000 sitios en cuestión de semanas;

la ubicuidad del 53.2% del píxel de Facebook implica que más de 2.5 millones de sitios web se verían comprometidos de inmediato.

La solución: Implementar restricciones sensibles al contexto, limitando el uso del Pixel a páginas de destino específicas y bloqueándolo rigurosamente en marcos de pago y credenciales sin justificación comercial.

Indicadores técnicos de compromiso

Por primera vez, esta investigación identifica señales técnicas que pueden predecir sitios comprometidos.

Los sitios comprometidos no siempre utilizan aplicaciones maliciosas, sino que se identifican mediante configuraciones más ruidosas.

Criterios de Detección Automatizada:

- Dominios registrados recientemente: Los dominios creados en los últimos 6 meses tienen 3.8 veces más probabilidades de aparecer en sitios comprometidos.

- Conexiones externas: Los sitios comprometidos conectan con 2.7 veces más dominios externos (100 frente a 36).

- Contenido mixto: El 63% de los sitios comprometidos combinan protocolos HTTPS/HTTP.

Puntos de referencia para líderes de seguridad

De los 4,700 sitios analizados, 429 mostraron resultados de seguridad robustos, demostrando que funcionalidad y seguridad pueden coexistir:

- ticketweb.uk: Único sitio que cumple con los 8 puntos de referencia (Calificación A+).

- GitHub, PayPal, Universidad de Yale: Cumple con 7 puntos de referencia (Calificación A).

Los 8 puntos de referencia de seguridad: Líderes vs. Promedio

Los siguientes puntos de referencia representan objetivos alcanzables basados en el rendimiento real, no en ideales teóricos. Los líderes mantienen al menos 8 aplicaciones de terceros, mientras que las organizaciones promedio luchan con entre 15 y 25. La diferencia no radica en los recursos, sino en la gobernanza. La comparación en las ocho métricas es la siguiente:

Tres victorias rápidas para priorizar

1. Auditar rastreadores

Realizar un inventario de cada píxel/rastreador:

- Identificar al propietario y su justificación comercial.

- Eliminar herramientas que no justifican su acceso a los datos.

Soluciones prioritarias:

- Pixel de Facebook: Desactivar la «Coincidencia avanzada automática» en las páginas que contienen información personal.

- Google Tag Manager: Asegurarse de que no tenga acceso a páginas de pago.

- Shopify: Revisar los permisos de la aplicación.

2. Implementar la monitorización automatizada

Establecer monitorización en tiempo real para:

- Detección de acceso a campos sensibles (números de tarjetas, de seguro social, credenciales).

- Alertas en tiempo real para cobros no autorizados.

- Seguimiento de infracciones de Política de Seguridad de Contenido (CSP).

3. Abordar la brecha entre marketing y TI

Revisión conjunta de CISO y CMO sobre:

- Herramientas de marketing en marcos de pago.

- Alcance del píxel de Facebook (utilizar listas de permisos/exclusiones).

- ROI del rastreador frente al riesgo de seguridad.

Con Información de blog.segu-info.com.ar