Google ha anunciado su colaboración con varios socios para desmantelar

IPIDEA, considerada una de las redes de proxy residenciales más grandes a nivel mundial.

La compañía indicó que ha tomado medidas legales para desmantelar numerosos dominios utilizados para controlar dispositivos y gestionar el tráfico proxy. En el momento de redactar este artículo, el sitio web de IPIDEA («www.ipidea[.]io») ya no está accesible. La empresa se había presentado como el «principal proveedor mundial de proxy IP», con más de 6,1 millones de direcciones IP actualizadas diariamente y 69,000 nuevas direcciones IP generadas cada día.

«Las redes de proxy residenciales se han vuelto una herramienta común para todo, desde espionaje de alto nivel hasta operaciones delictivas masivas»,

aseguró John Hultquist, analista principal del Grupo de Inteligencia de Amenazas de Google (GTIG).

IPIDEA ha sido reconocida por su papel en la facilitación de diversas botnets: sus kits de desarrollo de software fueron cruciales para integrar dispositivos en las botnets, y su software proxy fue posteriormente empleado por actores maliciosos para controlarlas. Esto incluye la

botnet BadBox2.0, así como las botnets Aisuru y Kimwolf recientemente.

Al dirigir el tráfico a través del internet doméstico, los atacantes pueden ocultarse a la vista mientras se infiltran en las redes corporativas. Al desmantelar la infraestructura de la red IPIDEA, hemos desarticulado un mercado global que facilitaba el acceso a millones de dispositivos vulnerables.

Google reportó que,

en este mes, la infraestructura proxy de IPIDEA fue utilizada por más de 550 grupos de amenazas individuales

con diversas motivaciones, que van desde ciberdelincuencia y espionaje hasta amenazas persistentes avanzadas (APT) y operaciones de desinformación, provenientes de países como China, Corea del Norte, Irán y Rusia. Estas actividades incluyeron el acceso a entornos SaaS de las víctimas, infraestructura local y ataques de fuerza bruta para obtener contraseñas.

En un

análisis publicado a principios de este mes, Synthient reveló que los actores detrás de la botnet

AISURU/Kimwolf estaban aprovechando las vulnerabilidades de seguridad en servicios proxy residenciales como IPIDEA para enviar comandos maliciosos a dispositivos vulnerables del Internet de las Cosas (IoT) que se encontraban tras un firewall en redes locales, propagando así malware.

El malware que convierte dispositivos de consumo en

endpoints proxy se integra de manera sigilosa en aplicaciones y juegos preinstalados en dispositivos de streaming Android TV de otras marcas. Esto obliga al dispositivo infectado a retransmitir tráfico malicioso y participar en ataques distribuido de denegación de servicio (DDoS).

Se comenta que IPIDEA también lanzó aplicaciones independientes,

comercializadas directamente a personas que buscaban obtener dinero fácil, prometiendo pagar a los consumidores por instalar la aplicación y permitir el uso de su ancho de banda no utilizado.

Aunque las redes proxy residenciales permiten enrutar tráfico a través de direcciones IP de proveedores de servicios de internet (ISP), también sirven como la tapadera ideal para ciberdelincuentes que desean ocultar el origen de sus actividades maliciosas.

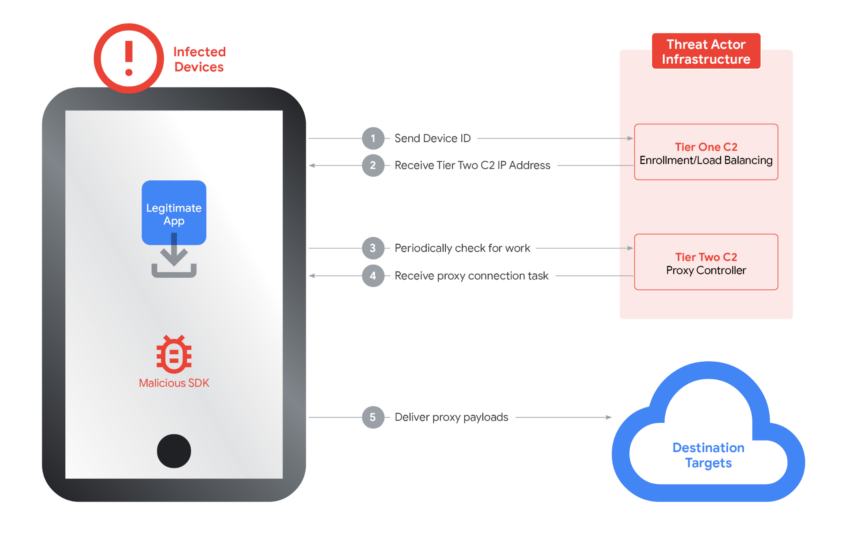

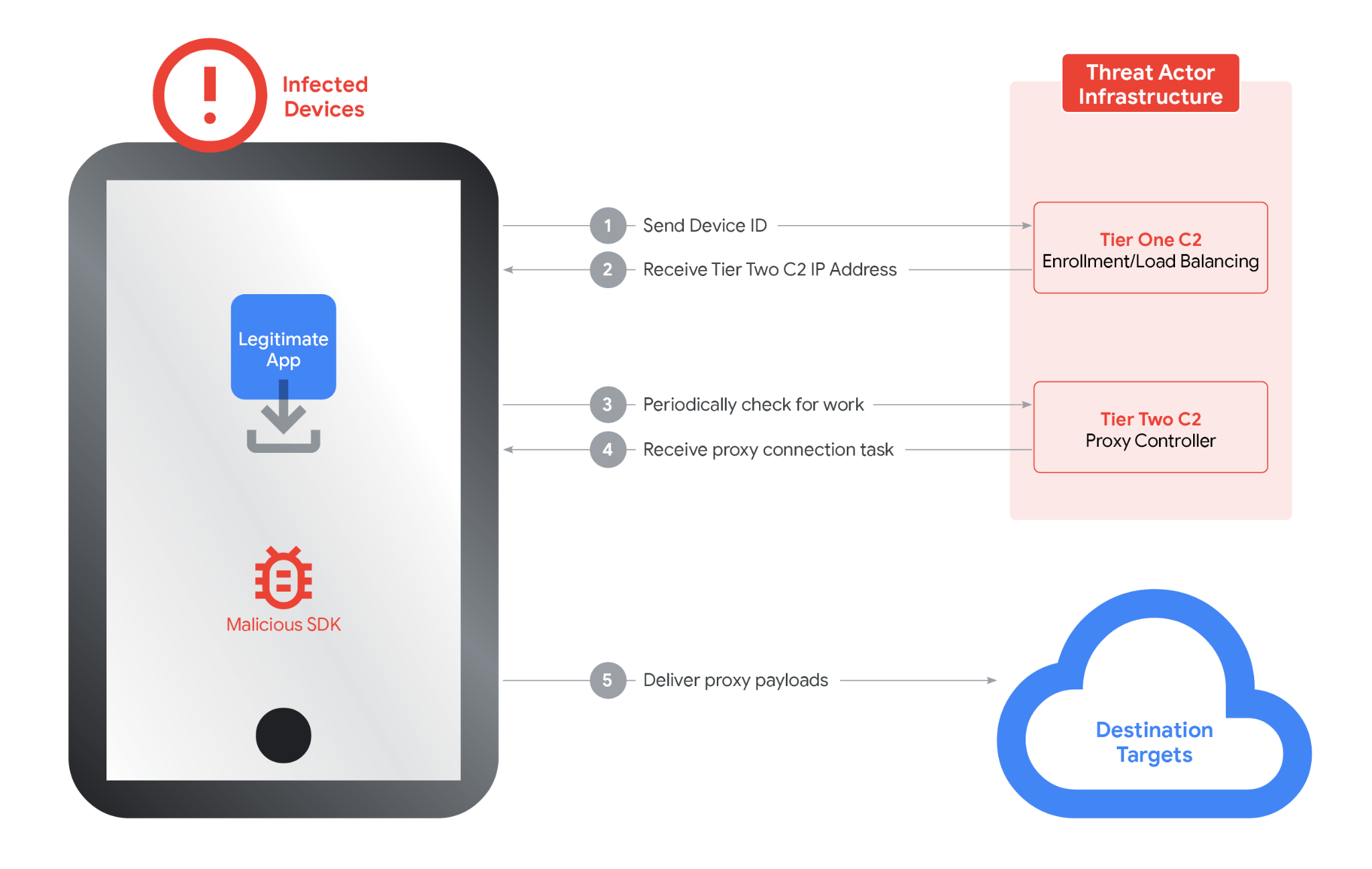

«Para ello, los operadores de redes proxy residenciales requieren código que se ejecute en los dispositivos de consumo para registrarlos en la red como nodos de salida», explicó GTIG. Estos dispositivos vienen con software proxy preinstalado o se conectan a la red proxy cuando los usuarios, sin darse cuenta, descargan aplicaciones troyanizadas que incluyen código proxy. Algunos usuarios pueden instalar este software intencionalmente, atraídos por la promesa de monetizar su ancho de banda.

Fuente:

THN

Con Información de blog.segu-info.com.ar