El destacado grupo patrocinado por el estado ruso APT28, conocido también como Fancy Bear, ha iniciado una nueva y avanzada campaña de espionaje, dirigiéndose a objetivos militares y gubernamentales en Europa solo 24 horas después de que se hiciera pública una relevante vulnerabilidad de seguridad.

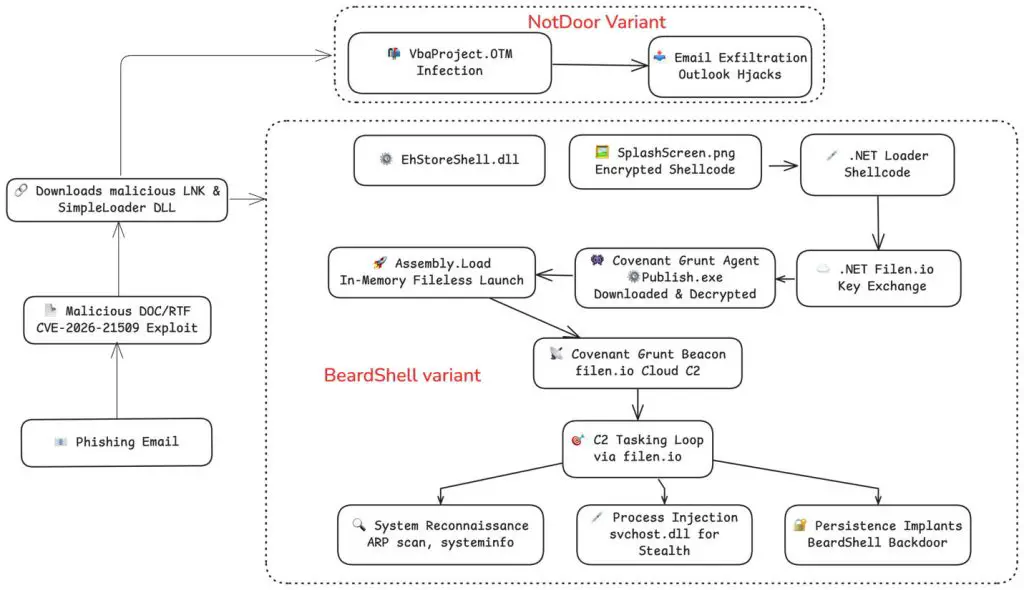

Un informe de Trellix detalla cómo el grupo aprovechó la vulnerabilidad CVE-2026-21509, un bypass de seguridad de Microsoft Office, para llevar a cabo infiltraciones en organizaciones de Polonia, Ucrania y otras naciones aliadas a la OTAN.

Esta rápida respuesta indica una alarmante evolución en las tácticas del grupo, que ahora combina nuevos exploits con servicios legítimos en la nube para camuflar sus actividades. La rapidez de esta operación ha sido sin precedentes. «Los atacantes usaron como herramienta el CVE-2026-21509 de Microsoft Office apenas 24 horas después de su revelación pública», señala el informe.

Utilizando un bombardeo de phishing que duró 72 horas, el grupo enfocó sus esfuerzos en ministerios de defensa y operadores de logística con señuelos convincentes. No se trataba de spam común; eran relatos cuidadosamente elaborados sobre «alertas de contrabando transnacional de armas e invitaciones a programas de entrenamiento militar, diseñados para engañar a funcionarios a abrir documentos maliciosos».

Al abrir el archivo, se activa automáticamente el exploit, sin necesidad de macros. Esta vulnerabilidad permite que «los objetos OLE incorporados se ejecuten utilizando el protocolo WebDAV para descargar cargas externas», lo que inicia la siguiente fase del ataque de manera silenciosa.

La infraestructura de APT28 ha evolucionado significativamente. En lugar de depender únicamente de dominios sospechosos, el grupo ahora abusa de servicios legítimos de almacenamiento en la nube para integrarse con el tráfico normal de la red. «Los atacantes aprovechan el almacenamiento legítimo en la nube (filen[.]io) como infraestructura de comando y control (C2)», aclara el informe.

El malware, un implante personalizado llamado BeardShell, se comunica con sus controladores cargando y descargando archivos de carpetas específicas en filen[.]io. Este tráfico está cifrado y simula ser un usuario realizando una copia de seguridad de documentos, lo que dificulta enormemente su detección por parte de los equipos de seguridad.

Junto con la puerta trasera principal, algunas víctimas fueron atacadas con una herramienta especializada llamada NotDoor. Esta no fue diseñada para controlar el ordenador, sino para vigilarlo. NotDoor es una «puerta trasera centrada en Outlook, creada para la recolección de inteligencia de correo electrónico a largo plazo», según el análisis. Al instalarse, desactiva las advertencias de seguridad de Outlook y establece un sistema de vigilancia que reenvía correos electrónicos confidenciales (incluidos los de la Bandeja de entrada, Borradores y Basura) a una dirección controlada por el atacante.

NotDoor es una macro VBA para Outlook diseñada para supervisar los correos electrónicos entrantes en busca de palabras clave específicas. Según el equipo de inteligencia de amenazas LAB52 de S2 Grupo, «Cuando se detecta un correo electrónico relevante, permite al atacante filtrar datos, cargar archivos y ejecutar comandos en la computadora de la víctima».

Lo más sorprendente es que se autolimpia. El malware marca los correos electrónicos procesados con una propiedad personalizada ‘AlreadyForwarded’ y configura ‘DeleteAfterSubmit = True’ para eliminar automáticamente los mensajes reenviados, asegurando que la víctima nunca se dé cuenta de la correspondencia robada saliendo de su bandeja de salida.

La estrategia de esta campaña se alinea con la larga historia de APT28 de respaldar los intereses estratégicos rusos. Combinando la rapidez de day zero con malware «sin archivos» y camuflaje basado en la nube, Fancy Bear ha demostrado una vez más por qué continúa siendo una de las amenazas más temibles en el ámbito del ciberespionaje.

Fuente: SecurityOnline

Con Información de blog.segu-info.com.ar