Un kit de herramientas recientemente descubierto, conocido como DKnife, ha sido utilizado desde 2019 para secuestrar el tráfico en dispositivos periféricos y para distribuir malware en campañas de espionaje.

Este framework actúa como un marco de post-explotación, permitiendo la monitorización del tráfico y las actividades de los adversarios en el medio (AitM). Su diseño está orientado a interceptar y manipular el tráfico dirigido a los endpoints (computadoras, dispositivos móviles e IoT) en la red.

Investigadores de

Cisco Talos

indican que DKnife es un framework ELF compuesto por siete módulos basados en Linux, creados para la inspección profunda de paquetes (DPI), la manipulación del tráfico, la recolección de credenciales y la distribución de malware.

El malware presenta características en chino simplificado en los nombres de los componentes y los comentarios del código, dirigiéndose especialmente a servicios chinos como proveedores de correo electrónico, aplicaciones móviles, dominios multimedia y usuarios de WeChat.

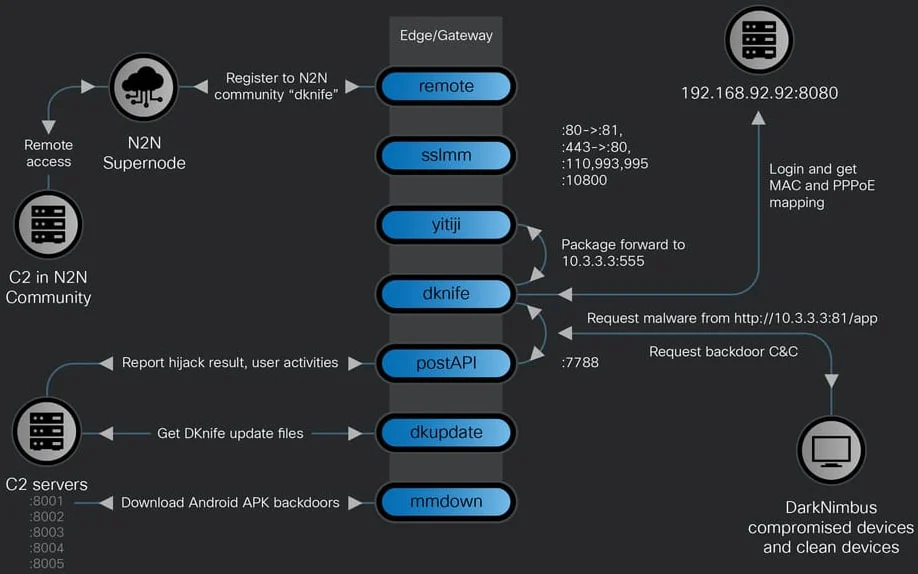

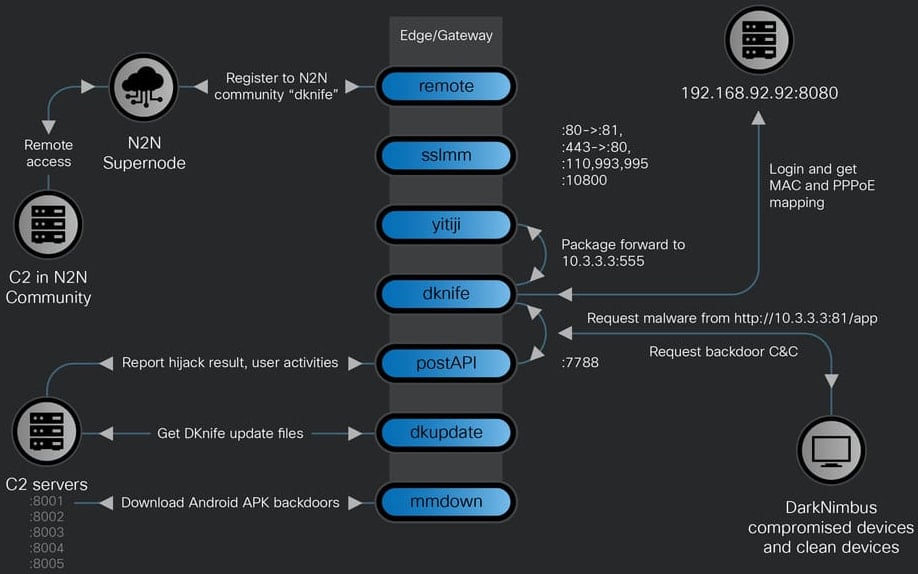

Aunque los investigadores no han logrado descubrir cómo se compromete originalmente el equipo de red, identificaron que DKnife distribuye e interactúa con las puertas traseras ShadowPad y DarkNimbus, ambas asociadas con actores de amenazas de origen chino. DKnife se compone de siete módulos, encargados de diversas actividades relacionadas con la comunicación con servidores C2, la retransmisión o modificación del tráfico y la ocultación del origen del tráfico malicioso:

- dknife.bin: encargado de la inspección de paquetes y la lógica de ataque; también reporta el estado del ataque, las actividades del usuario y envía la información recolectada.

- postapi.bin: componente que actúa como intermediario entre DKnife.bin y los servidores C2.

- sslmm.bin: un servidor proxy inverso personalizado basado en HAProxy.

- yitiji.bin: establece una interfaz Ethernet virtual (TAP) en el router y la conecta a la LAN para enrutar el tráfico del atacante.

- remote.bin: cliente VPN peer-to-peer que utiliza el software VPN n2n.

- mmdown.bin: descargador y actualizador de malware para archivos APK de Android.

- dkupdate.bin: componente encargado de la descarga, implementación y actualización de DKnife.

Las principales capacidades de DKnife incluyen la entrega de actualizaciones C2 para las puertas traseras, el secuestro de DNS, las actualizaciones de aplicaciones Android y las descargas binarias, además de la entrega de ShadowPad y DarkNimbus. «Las puertas traseras interrumpen selectivamente el tráfico de productos de seguridad y exfiltran la actividad del usuario hacia servidores C2 remotos», afirmaron los investigadores en su informe reciente.

DKnife también puede utilizarse para distribuir archivos APK maliciosos tanto a dispositivos móviles como a sistemas Windows dentro de la red.

Según los investigadores de Cisco, DKnife instaló la puerta trasera ShadowPad en Windows, la cual estaba firmada con un certificado emitido por una empresa china. Posteriormente, se implementó la puerta trasera DarkNimbus. En dispositivos Android, la puerta trasera es distribuida directamente por DKnife.

En la infraestructura asociada con las actividades del framework DKnife, los investigadores también descubrieron que albergaba la puerta trasera WizardNet, vinculada previamente por investigadores de ESET al framework Spellbinder AitM.

Además de la distribución de cargas útiles, DKnife también puede:

- Secuestrar DNS

- Secuestrar actualizaciones de aplicaciones Android

- Secuestrar binarios en Windows

- Recopilar credenciales mediante descifrado POP3/IMAP

- Alojar páginas de phishing

- Interrumpir el tráfico de antivirus

- Monitorear la actividad del usuario, incluyendo el uso de aplicaciones de mensajería (WeChat y Signal), de mapas, consumo de noticias, actividad de llamadas, uso de servicios de transporte y compras.

Las actividades relacionadas con WeChat son monitoreadas de manera más detallada, según Cisco Talos, ya que DKnife supervisa llamadas de voz y video, mensajes de texto, imágenes enviadas y recibidas, y artículos leídos en la plataforma.

Los eventos de actividad del usuario son primero enrutados internamente entre los componentes de DKnife y luego exfiltrados a través de solicitudes HTTP POST a puntos finales específicos de la API de comando y control (C2). Dada la ubicación de DKnife en dispositivos de enlace, puede supervisar las actividades y recopilar datos en tiempo real.

Hasta enero de 2026, los servidores C2 de DKnife seguían activos, según denunciaron los investigadores. Cisco Talos ha publicado el conjunto completo de indicadores de compromiso (IoC) relacionados con esta actividad.

Fuente:

BC

Con Información de blog.segu-info.com.ar