Un sitio web que se asemeja al popular compresor 7-Zip ha estado distribuyendo un instalador malicioso que convierte silenciosamente las computadoras de las víctimas en nodos proxies residenciales, y ha permanecido visible durante un tiempo prolongado.

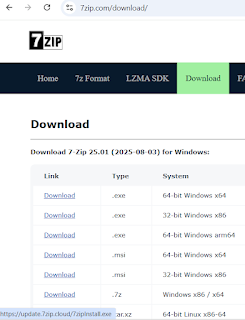

Un ensamblador de computadoras se dio cuenta de que había descargado 7-Zip desde el sitio equivocado. Siguiendo un tutorial de YouTube, se le recomendó descargar la aplicación desde 7zip[.]com (sin guión), sin saber que el proyecto legítimo se encuentra solamente en 7-zip.org.

En su publicación en Reddit, el usuario explicó cómo instaló el archivo primero en una laptop y luego lo transfirió a una computadora de escritorio recién armada a través de USB. Se encontró con repetidos errores de compatibilidad entre 32 bits y 64 bits y finalmente decidió dejar el instalador y utilizar las herramientas de extracción que incluye Windows. Casi dos semanas después, Microsoft Defender alertó sobre una detección genérica de malware.

Esta experiencia ilustra cómo una confusión aparentemente menor en los dominios puede resultar en el uso no autorizado y prolongado de un sistema, permitiendo que los atacantes se hagan pasar por distribuidores de software confiables.

Un instalador troyanizado que finge ser software legítimo

Este no es simplemente un caso de descargar software maliciosos de un sitio web aleatorio. Los operadores de 7zip[.]com han distribuido un instalador troyanizado a través de un dominio similar, entregando una copia funcional del administrador de archivos 7-Zip junto con una carga de malware oculta.

El instalador está firmado con Authenticode mediante un certificado emitido a Jozeal Network Technology Co., Limited, ahora revocado, lo que le brinda una falsa legitimidad. Durante la instalación, se implementa una versión modificada de 7zfm.exe que funciona correctamente, disminuyendo así las sospechas del usuario. Simultáneamente, se instalan silenciosamente tres componentes adicionales:

-

Uphero.exe:

un gestor de servicios y cargador de actualizaciones. -

hero.exe:

la carga útil principal del proxy (compilada con Go). -

hero.dll:

una biblioteca de soporte.

Todos los componentes se instalan en C:\Windows\SysWOW64\hero\, un directorio privilegiado que es poco probable que sea inspeccionado manualmente.

También se ha detectado un canal de actualización independiente en update.7zip[.]com/version/win-service/1.0.0.2/Uphero.exe.zip, lo que sugiere que la carga de malware puede actualizarse sin depender del instalador original.

Abuso de canales de distribución confiables

Un aspecto preocupante de esta campaña es su dependencia de la confianza de terceros. El caso mencionado en Reddit destaca cómo los tutoriales de YouTube pueden servir como vectores involuntarios para la distribución de malware, donde los creadores erróneamente mencionan «.com» en lugar del dominio legítimo.

Esto demuestra cómo los atacantes pueden aprovechar pequeños errores en ecosistemas de contenido que, de otro modo, resultarían inofensivos, para dirigir a las víctimas hacia infraestructura maliciosa a gran escala.

Flujo de ejecución

El análisis del comportamiento revela un proceso de infección rápido y metódico:

1. **Implementación de archivos:** La carga útil se instala en SysWOW64, lo que requiere privilegios elevados y busca una integración profunda en el sistema.

2. **Persistencia a través de servicios de Windows:** Tanto Uphero.exe como hero.exe se registran como servicios de Windows que se inician automáticamente y se ejecutan con privilegios del sistema, asegurando su ejecución en cada arranque.

3. **Manipulación del firewall:** El malware utiliza netsh para eliminar reglas existentes y crear nuevas que permiten la entrada y salida de sus binarios, con el fin de reducir interferencias en el tráfico de red y facilitar actualizaciones suaves de la carga útil.

4. **Perfilado del sistema:** A través de WMI y las API nativas de Windows, el malware recoge características del sistema, incluyendo identificadores de hardware, tamaño de memoria, número de CPU, atributos de disco y configuración de red. Se comunica con iplogger[.]org mediante un endpoint diseñado para generación de informes, lo que sugiere que recopila y reporta metadatos del dispositivo y red como parte de su infraestructura proxy.

Objetivo funcional: monetización de proxy residencial

Si bien los primeros indicadores sugerían capacidades similares a una puerta trasera, un análisis posterior indicó que la función principal del malware es el proxyware. La máquina infectada se registra como un nodo proxy residencial, lo que permite a terceros enrutar tráfico a través de la dirección IP de la víctima.

El componente hero.exe obtiene datos de configuración desde dominios de comando y control rotativos que contienen la palabra «smshero» y establece conexiones proxy en puertos no estándar como 1000 y 1002. Los análisis de tráfico revelan un protocolo ligero que utiliza codificación XOR (clave 0x70) para ocultar los mensajes de control.

Esta infraestructura es coherente con servicios de proxy residencial establecidos, donde se venden accesos a direcciones IP reales con fines de fraude, scraping, abuso de publicidad o blanqueo de anonimato.

La suplantación de identidad de 7-Zip parece formar parte de un esfuerzo más amplio. Se han identificado binarios relacionados con nombres como upHola.exe, upTiktok, upWhatsapp y upWire, todos usando tácticas, técnicas y procedimientos similares:

- Implementación en SysWOW64.

- Persistencia de servicios de Windows.

- Manipulación del firewall mediante netsh.

- Tráfico HTTPS C2 cifrado.

Las cadenas incrustadas que mencionan marcas de VPN y proxy sugieren un backend unificado que respalda múltiples frentes de distribución.

Infraestructura rotativa y transporte cifrado

El análisis de memoria ha revelado un extenso conjunto de dominios de comando y control codificados que utilizan convenciones de nombres hero y smshero. La resolución activa en ejecución dentro de un sandbox mostró que el tráfico se enrutaba a través de la infraestructura de Cloudflare usando sesiones HTTPS cifradas con TLS.

Además, el malware utiliza DNS sobre HTTPS a través del solucionador de Google, lo que dificulta la visibilidad para el monitoreo tradicional de DNS y complica la detección basada en la red.

Funciones de evasión y antianálisis

El malware presenta múltiples capas de respuesta a la detección y evasión:

- Detección de entornos virtuales dirigidos a VMware, VirtualBox, QEMU y Parallels.

- Comprobaciones antidepuración y carga sospechosa de DLLs de depuración.

- Resolución dinámica de API e inspección de PEB.

- Enumeración de procesos, inspección del registro y del entorno.

La compatibilidad con cifrado es robusta, incluyendo AES, RC4, Camellia, Chaskey, codificación XOR y Base64, lo que sugiere un manejo cifrado de la configuración y la protección del tráfico.

Guía de defensa

Cualquier sistema que haya ejecutado instaladores de 7zip[.]com debe considerarse comprometido. Aunque este malware establece persistencia a nivel de System y modifica las reglas del firewall, un software de seguridad confiable puede detectar y eliminar eficientemente los componentes maliciosos. En sistemas de alto riesgo o de uso constante, algunos usuarios pueden optar por una reinstalación completa del sistema operativo para garantizar una seguridad absoluta, aunque no es estrictamente necesario en todos los casos.

Los usuarios y defensores deben:

- Verificar las fuentes de software y marcar como favoritos los dominios oficiales del proyecto.

- Mantener un sano escepticismo ante identidades de firma de código inesperadas.

- Supervisar servicios de Windows no autorizados y cambios en las reglas del firewall.

- Bloquear dominios C2 conocidos y endpoints proxy en la red.

- Colaborar con investigadores y análisis de la comunidad.

Esta investigación no habría sido posible sin el esfuerzo de investigadores de seguridad independientes que exploraron más allá de los indicadores superficiales e identificaron el verdadero propósito de esta familia de malware.

- Luke Acha proporcionó el primer análisis exhaustivo que demuestra que el malware Uphero/hero sirve como proxyware residencial en lugar de una puerta trasera tradicional. Su trabajo documentó el protocolo proxy, los patrones de tráfico y el modelo de monetización, y vinculó esta campaña a una operación más amplia denominada upStage Proxy.

- s1dhy amplió este análisis revertiendo y decodificando el protocolo de comunicación personalizado basado en XOR, validando el comportamiento del proxy mediante capturas de paquetes y correlacionando múltiples endpoints proxy con las geolocalizaciones de las víctimas.

- Andrew Danis aportó análisis adicionales de infraestructura y agrupación, ayudando así a vincular el instalador falso de 7-Zip con campañas de proxyware relacionadas que explotan otras marcas de software.

- Los investigadores RaichuLab de Qiita y WizSafe Security de IIJ aportaron validación técnica adicional y análisis dinámico.

Fuente: MalwareBytes

Con Información de blog.segu-info.com.ar