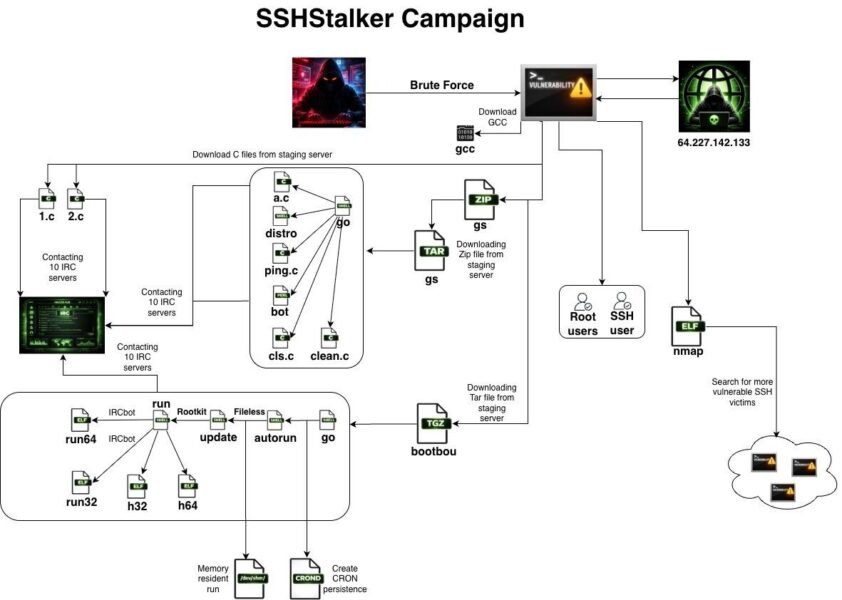

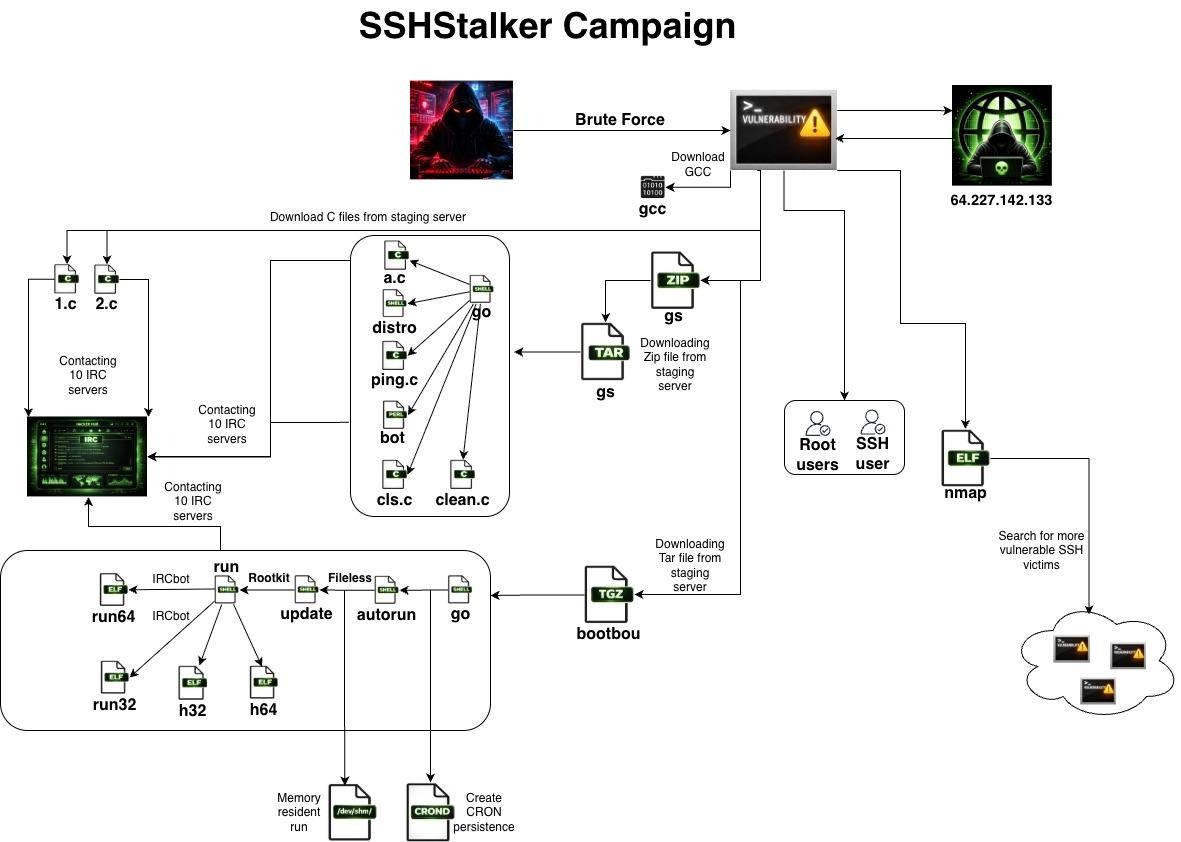

Investigadores en el ámbito de ciberseguridad han dado a conocer detalles sobre una nueva operación de botnet llamada SSHStalker, que utiliza el protocolo Internet Relay Chat (IRC) para sus funciones de comando y control (C2).

«Esta herramienta combina utilidades ocultas con la explotación de sistemas Linux antiguos, incluyendo limpiadores de registros (alteración de utmp/wtmp/lastlog) y artefactos de tipo rootkit. El actor mantiene un extenso repertorio de exploits de la era de Linux 2.6.x (CVE de 2009-2010)»,

aseguró la firma de ciberseguridad Flare.

«Aunque su efectividad es limitada contra plataformas modernas, siguen siendo útiles contra infraestructuras ‘olvidadas’ y entornos heredados de larga data».

SSHStalker combina la mecánica de una botnet IRC (similar a las de la década de 2000) con una operación automatizada que compromete masivamente sistemas, utilizando un escáner SSH y otros escáneres para integrar sistemas vulnerables en una red e inscribirlos en canales IRC.

A diferencia de otras campañas que suelen aprovechar estas botnets para ataques oportunistas, como ataques de denegación de servicio distribuidos (DDoS), SSHStalker mantiene un acceso persistente sin realizar actividades posteriores a la explotación.

Este comportamiento pasivo es distintivo, sugiriendo que la infraestructura comprometida podría usarse para pruebas, almacenamiento o retención estratégica de acceso para uso futuro.

Un componente clave de SSHStalker es un escáner desarrollado en Golang que busca servidores con el puerto 22 y SSH abierto, replicando el comportamiento de un gusano. Además, se han identificado diversas cargas útiles, incluidas variantes de un bot controlado por IRC y un bot escrito en Perl que se conecta a un servidor UnrealIRC, se une a un canal de control y espera comandos para llevar a cabo ataques de inundación y gestionar otros bots.

Los ataques también se caracterizan por la ejecución de programas en C diseñados para limpiar los registros de conexiones SSH y eliminar trazas de actividad maliciosa, con el fin de reducir la visibilidad forense. Asimismo, el kit de herramientas incluye un componente de «mantenimiento activo» que asegura que el proceso principal del malware se reinicie en 60 segundos si es finalizado por una herramienta de seguridad.

SSHStalker se destaca por combinar la automatización de ataques masivos con un catálogo de 16 vulnerabilidades distintas que afectan al núcleo de Linux, algunas de las cuales datan de 2009. Entre ellas se incluyen

CVE-2009-2692,

CVE-2009-2698,

CVE-2010-3849,

CVE-2010-1173,

CVE-2009-2267,

CVE-2009-2908,

CVE-2009-3547,

CVE-2010-2959, y

CVE-2010-3437.

La investigación de Flare acerca de la infraestructura asociada al actor de amenazas ha revelado un amplio repositorio de herramientas ofensivas de código abierto y muestras de malware previamente publicadas, que incluyen:

- Rootkits para facilitar el sigilo y la persistencia.

- Mineros de criptomonedas.

- Un script de Python que ejecuta un binario llamado «website grabber» para robar secretos de Amazon Web Services (AWS) expuestos en los sitios web objetivo.

- EnergyMech, un bot de IRC que ofrece capacidades de C2 y ejecución remota de comandos.

Se sospecha que el actor detrás de esta actividad podría ser de origen rumano, dado el uso de

«apodos de estilo rumano, patrones de jerga y convenciones de nomenclatura dentro de los canales de IRC y las listas de configuración». Además, su trazabilidad operativa presenta fuertes coincidencias con la de un grupo conocido como

Outlaw

(también llamado Dota).

«SSHStalker no parece centrarse en el desarrollo de nuevos exploits, sino que muestra un control operativo a través de una implementación y orquestación maduras, utilizando principalmente C para el núcleo del bot y componentes de bajo nivel, shell para la orquestación y la persistencia, y un uso limitado de Python y Perl para tareas de automatización secundarias dentro de la cadena de ataque y la ejecución del bot de IRC», afirmó Flare.

Este actor no está desarrollando ataques Zero-Days ni

rootkits nuevos, sino que demuestra una sólida disciplina operativa en flujos de trabajo de compromiso masivo y reciclaje de infraestructura en entornos Linux heterogéneos.

Fuente:

THN

Con Información de blog.segu-info.com.ar